Биометрия — Википедия

В Диснейуорлде биометрическим распознаванием отпечатков пальцев проверяют, что один билет используется каждый раз одним и тем же человеком

В Диснейуорлде биометрическим распознаванием отпечатков пальцев проверяют, что один билет используется каждый раз одним и тем же человекомБиоме́три́я — система распознавания людей по одной или более физическим или поведенческим чертам (трёхмерная фотография лица и/или тела, образец голоса, отпечатки пальцев, рисунок вен руки, группа крови, специальное фото роговицы глаза и т.д.). В области информационных технологий биометрические данные используются в качестве формы управления идентификаторами доступа и контроля доступа. Также биометрический анализ используется для выявления людей, которые находятся под наблюдением (широко распространено в США, а также в России — отпечатки пальцев).

Биометрические данные можно разделить на два основных класса:

- Физиологические — относятся к форме тела. В качестве примера можно привести: отпечатки пальцев, распознавание лица, ДНК, ладонь руки, сетчатка глаза, запах, голос.

- Поведенческие — связаны с поведением человека. Например, походка и речь. Иногда для этого класса биометрии используется термин англ. behaviometrics.

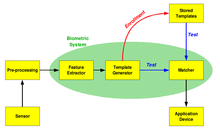

Приблизительная структурная схема биометрического анализа (англ.)

Приблизительная структурная схема биометрического анализа (англ.)Основные определения, используемые в сфере биометрических приборов[1]:

- Универсальность — каждый человек должен обладать измеряемой характеристикой.

- Уникальность — насколько хорошо человек отделяется от другого с биометрической точки зрения.

- Постоянство — мера того, в какой степени выбранные биометрические черты остаются неизменными во времени (например, в процессе старения).

- Взыскания — простота осуществления измерения.

- Производительность — точность, скорость и надёжность используемых технологий.

- Приемлемость — степень достоверности технологии.

- Устранение — простота использования замены.

Биометрическая система может работать в двух режимах:

- Верификация — сравнение один к одному с биометрическим шаблоном. Проверяет, что человек тот, за кого он себя выдает. Верификация может быть осуществлена по смарт-карте, имени пользователя или идентификационному номеру.

- Идентификация — сравнение один ко многим: после «захвата» биометрических данных идет соединение с биометрической базой данных для определения личности. Идентификация личности проходит успешно, если биометрический образец уже есть в базе данных.

Первое частное и индивидуальное применение биометрической системы называлось регистрацией. В процессе регистрации биометрическая информация от индивида сохранялась. В дальнейшем биометрическая информация регистрировалась и сравнивалась с информацией, полученной ранее. Обратите внимание: если необходимо, чтобы биометрическая система была надежна, очень важно, чтобы хранение и поиск внутри самих систем были безопасными.

Первая часть (сенсор) — промежуточная связь между реальным миром и системой; он должен получить все необходимые данные. В большинстве случаев это изображения, но сенсор может работать и с другими данными в соответствии с желаемыми характеристиками.

Вторая часть (блок) осуществляет все необходимые предварительные процессы: она должна удалить все «лишнее» с сенсора (датчика) для увеличения чувствительности на входе (например, удаление фоновых шумов при распознавании голоса)

В третьей части (третьем блоке) извлекаются необходимые данные. Это важный шаг, так как корректные данные нуждаются в извлечении оптимальным путём. Вектор значений или изображение с особыми свойствами используется для создания шаблона. Шаблон — это синтез (совокупность) релевантных характеристик, извлечённых из источника. Элементы биометрического измерения, которые не используются в сравнительном алгоритме, не сохраняются в шаблоне, чтобы уменьшить размер файла и защитить личность регистрируемого, сделав невозможным воссоздание исходных данных по информации из шаблона.

Регистрация, представленная шаблоном, просто хранится в карте доступа или в базе данных биометрической системы, или в обоих местах сразу. Если при попытке входа в систему было получено совпадение, то полученный шаблон передается к сравнителю (какому-либо алгоритму сравнения), который сравнивает его с другими существующими шаблонами, оценивая разницу между ними с использованием определённого алгоритма (например, англ. Hamming distance — расстояние Хемминга — число позиций цифр в двух одинаковой длины кодовых посылках (отправленной и полученной), в которых соответствующие цифры отличаются). Сравнивающая программа анализирует шаблоны с поступающими, а затем эти данные передаются для любого специализированного использования (например, вход в охраняемую зону, запуск программы и т. д.).

Используемые показатели эффективности биометрических систем[2]:

- Коэффициент ложного приема (FAR), или коэффициент ложного совпадения (FMR)

FAR — коэффициент ложного пропуска, вероятность ложной идентификации, то есть вероятность того, что система биоидентификации по ошибке признает подлинность (например, по отпечатку пальца) пользователя, не зарегистрированного в системе - Коэффициент ложного отклонения (FRR), или коэффициент ложного несовпадения (FNMR)

FRR — коэффициент ложного отказа доступа — вероятность того, что система биоидентификации не признает подлинность отпечатка пальца зарегистрированного в ней пользователя.

FNMR — вероятность того, что система ошибётся в определении совпадений между входным образцом и соответствующим шаблоном из базы данных. Система измеряет процент верных входных данных, которые были приняты неправильно. - Рабочая характеристика системы, или относительная рабочая характеристика (ROC)

- Равный уровень ошибок (коэффициент EER), или коэффициент переходных ошибок (CER) — это коэффициенты, при которых обе ошибки (ошибка приёма и ошибка отклонения) эквивалентны. Значение EER может быть с лёгкостью получено из кривой ROC. EER — это быстрый способ сравнить точность приборов с различными кривыми ROC. В основном, устройства с низким EER наиболее точны. Чем меньше EER, тем более точной будет система.

- Коэффициент отказа в регистрации (FTE или FER) — коэффициент, при котором попытки создать шаблон из входных данных безуспешны. Чаще всего это вызвано низким качеством входных данных.

- Коэффициент ошибочного удержания (FTC) — в автоматизированных системах это вероятность того, что система не способна определить биометрические входные данные, когда они представлены корректно.

- Ёмкость шаблона — максимальное количество наборов данных, которые могут храниться в системе.

Так как чувствительность биометрических приборов увеличивается, то FAR уменьшается, а FRR увеличивается.

- Конфиденциальность и разграничение

Данные, полученные во время биометрической регистрации, могут использоваться с целями, на которые зарегистрированный индивид не давал согласия (не был осведомлён).

- Опасность для владельцев защищённых данных

В случае, когда воры не могут получить доступ к охраняемой собственности, существует возможность выслеживания и покушения на носителя биометрических идентификаторов с целью получения доступа. Если что-либо защищено биометрическим устройством, владельцу может быть нанесен необратимый ущерб, который, возможно, будет стоить больше самой собственности. Например, в 2005 году малайзийские угонщики отрезали палец владельцу Мерседес-Бенц S-класса при попытке угнать его машину

Использование биометрических данных потенциально уязвимо к мошенничеству: биометрические данные так или иначе оцифровываются. Мошенник может подключиться к шине, ведущей от сканера к обрабатывающему устройству, и получить полную информацию о сканируемом объекте. Затем мошеннику даже не понадобится живой человек, потому что, точно так же подключившись к шине, он сможет проводить все операции от лица отсканированного человека, не задействуя сканер.

- Биометрические данные с возможностью отмены

Преимуществом паролей над биометрией является возможность их смены. Если пароль был украден или потерян, его можно отменить и заменить новой версией. Это становится невозможным в случае с некоторыми вариантами биометрии. Если параметры чьего-либо лица были украдены из базы данных, то их невозможно отменить либо выдать новые. Биометрические данные с возможностью отмены являются тем самым путём, который должен включить в себя возможность отмены и замены биометрии. Первыми его предложили Ratha и др.[4]

Было разработано несколько методов отменяемой биометрии. Первая система биометрии с возможностью отмены, основанная на отпечатках пальцев, была спроектирована и создана Туляковым

Одним из частных вариантов решения может быть, например, использование не всех биометрических параметров. Например, для идентификации используется рисунок папиллярных линий только двух пальцев (к примеру, больших пальцев правой и левой руки). В случае необходимости (например, при ожоге подушечек двух «ключевых» пальцев) данные в системе могут быть откорректированы так, что с определённого момента допустимым сочетанием будет указательный палец левой руки и мизинец правой (данные, которые до этого не были записаны в систему — и не могли быть скомпрометированы).

Международный обмен биометрическими данными[править | править код]

Многие страны, включая США, уже участвуют в обмене биометрическими данными. Данное заявление было сделано в 2009 году Кэтлин Крэнингер и Робертом Мокни в Комитете по Ассигнованиям, подкомитете по Национальной безопасности по «биометрической идентификации»[9]:

Чтобы быть уверенными в том, что мы можем пресечь деятельность террористических организаций до того, как они доберутся до США, мы должны занять ведущее место в продвижении международных стандартов по биометрии. Развивая совместимые системы, мы сможем безопасно передавать информацию о террористах между странами, поддерживая нашу защищенность. Так же, как мы улучшаем пути сотрудничества внутри Правительства США по выявлению и устранению террористов и иных опасных личностей, у нас ещё есть обязательства перед нашими партнерами за границей совместно предотвращать любые действия террористов. <…> Что же дальше? Нам нужно усиленно следовать за инновациями. Те, кто хотят причинить нам вред, продолжают искать наши слабости. Поэтому мы не можем позволить себе замедлить развитие. <…> Мы понимаем, что при помощи биометрии и международного сотрудничества мы можем изменить и расширить возможности для путешествий, а также защитить народы разных стран от тех, кто хочет причинить нам вред.

Согласно статье, опубликованной С. Магнусон в журнале «Национальная Безопасность» (англ. National Defense Magazine), Департамент национальной безопасности США под давлением вынуждает распространять биометрические данные[10]. В статье говорится:

Миллер (консультант Ведомства Национальной Безопасности и по делам безопасности в Америке) сообщает, что США имеет двусторонние договоренности по обмену биометрическими данными с 25 странами. Каждый раз, когда какой-либо иностранный лидер посещал Вашингтон за последние несколько лет, Государственный департамент обязательно заключал с ним подобный договор.

Законодательное регулирование в России[править | править код]

Статья 11 Федерального закона «О персональных данных» № 152-ФЗ от 27 июля 2006 г. регламентирует основные особенности использования биометрических данных. Также со вступлением в силу 482-ФЗ от 29 декабря 2017 года начат процесс постепенного перехода к биометрическим способам идентификации для оказания банковских, образовательных и иных услуг, а в будущем — и оплаты проезда. В июле 2019 года Комитет Госдумы России одобрил законопроект о биометрической идентификации клиентов банков[11].

Технологии биометрии были освещены в популярных кинофильмах. Это вызвало интерес потребителей к биометрии как к средству идентификации человека. В фильмах 2003 года «Люди-Х 2» и «Халк» использовались биометрические технологии распознавания: в виде доступа по отпечатку руки в фильме «Люди-Х 2» и по отпечатку пальца в «Халке».

Но это не было так показательно, пока в 2004 году не вышел фильм «Я, робот» с Уиллом Смитом в главной роли. Футуристический фильм демонстрировал развитие новейших технологий, которые даже на сегодняшний день ещё недостаточно развиты. Использование технологий распознавания голоса и ладони в фильме зафиксировалось в представлении будущего у людей. Обе эти технологии, которые используются сегодня для охраны зданий или информации — лишь два из возможных применений биометрии.

В 2005 году вышел в прокат фильм «Остров». Дважды за фильм клоны используют биометрические данные: чтобы проникнуть в дом и завести машину.

Фильм «Гаттака» рисует общество, в котором существует два класса людей: продукты генной инженерии, созданные для того, чтобы быть высшими (так называемые «Действительные»), и низшие обычные люди («Инвалиды»). Люди, считавшиеся «Действительными», имели большие привилегии, и доступ к запретным зонам был ограничен для таких людей и контролировался автоматическими биометрическими сканерами, похожими на сканеры отпечатков пальцев, но коловшие палец и получавшие пробу ДНК из взятой крови.

В фильме «Разрушитель» персонаж Саймон Феникс, которого играл Уэсли Снайпс, вырезает жертве глаз, чтобы открыть дверь со сканером сетчатки.

В картине «Монстры против пришельцев» студии DreamWorks военный помощник проникает в зону, используя биометрию.

Религиозная критика[править | править код]

- ↑ Jain, A. K.; Ross, Arun & Prabhakar, Salil (January 2004), «An introduction to biometric recognition», IEEE Transactions on Circuits and Systems for Video Technology Т. 14th (1): 4—20, DOI 10.1109/TCSVT.2003.818349

- ↑ «CHARACTERISTICS OF BIOMETRIC SYSTEMS» (неопр.). Cernet. Архивировано 4 мая 2012 года.

- ↑ BBC News: Malaysia car thieves steal finger Another report, giving more credence to the story: [1]

- ↑ N. K. Ratha, J. H. Connell, and R. M. Bolle, «Enhancing security and privacy in biometrics-based authentication systems, » IBM systems Journal, vol. 40, pp. 614—634, 2001.

- ↑ S. Tulyakov, F. Farooq, and V. Govindaraju, «Symmetric Hash Functions for Fingerprint Minutiae, » Proc. Int’l Workshop Pattern Recognition for Crime Prevention, Security, and Surveillance, pp. 30-38, 2005

- ↑ A. B. J. Teoh, A. Goh, and D. C. L. Ngo, «Random Multispace Quantization as an Analytic Mechanism for BioHashing of Biometric and Random Identity Inputs, » Pattern Analysis and Machine Intelligence, IEEE Transactions on, vol. 28, pp. 1892—1901, 2006.

- ↑ M. Savvides, B. V. K. V. Kumar, and P. K. Khosla, ««Corefaces»- Robust Shift Invariant PCA based Correlation Filter for Illumination Tolerant Face Recognition, » presented at IEEE Computer Society Conference on Computer Vision and Pattern Recognition (CVPR’04), 2004.

- ↑ M. A. Dabbah, W. L. Woo, and S. S. Dlay, «Secure Authentication for Face Recognition, » presented at Computational Intelligence in Image and Signal Processing, 2007. CIISP 2007. IEEE Symposium on, 2007.

- ↑ Kraniger, K & Mocny, R. A. (March 2009), «Testimony of Deputy Assistant Secretary for Policy Kathleen Kraninger, Screening Coordination, and Director Robert A. Mocny, US-VISIT, National Protection and Programs Directorate, before the House Appropriations Committee, Subcommittee on Homeland Security, «Biometric Identification»», <http://www.dhs.gov/ynews/testimony/testimony_1237563811984.shtm>

- ↑ Magnuson, S (January 2009), «Defense department under pressure to share biometric data.», NationalDefenseMagazine.org, <http://www.nationaldefensemagazine.org/ARCHIVE/2009/JANUARY/Pages/DefenseDepartmentUnderPressuretoShareBiometricData.aspx>. Проверено 27 марта 2010. Архивная копия от 12 марта 2010 на Wayback Machine

- ↑ Комитет Госдумы одобрил законопроект о биометрической идентификации клиентов банков (неопр.). ТАСС. Дата обращения 10 июля 2019.

Биометрические системы аутентификации — Википедия

Биометрические системы аутентификации — системы аутентификации, использующие для удостоверения личности людей их биометрические данные.

Биометрическая аутентификация — процесс доказательства и проверки подлинности заявленного пользователем имени, через предъявление пользователем своего биометрического образа и путём преобразования этого образа в соответствии с заранее определённым протоколом аутентификации.

Не следует путать данные системы с системами биометрической идентификации, каковыми являются, к примеру системы распознавания лиц водителей[1] и биометрические средства учёта рабочего времени[2]. Биометрические системы аутентификации работают в активном, а не пассивном режиме и почти всегда подразумевают авторизацию. Хотя данные системы не идентичны системам авторизации, они часто используются совместно (например, в дверных замках с проверкой отпечатка пальца).

Различные системы контролируемого обеспечения доступа можно разделить на три группы в соответствии с тем, что человек собирается предъявлять системе:

- Парольная защита. Пользователь предъявляет секретные данные (например, PIN-код или пароль).

- Использование ключей. Пользователь предъявляет свой персональный идентификатор, являющийся физическим носителем секретного ключа. Обычно используются пластиковые карты с магнитной полосой и другие устройства.

- Биометрия. Пользователь предъявляет параметр, который является частью его самого. Биометрический класс отличается тем, что идентификации подвергаются биологические особенности человека — его индивидуальные характеристики (рисунок папиллярного узора[3], отпечатки пальцев, термограмму лица и т. д.).

Биометрические системы доступа являются очень удобными для пользователей. В отличие от паролей и носителей информации, которые могут быть потеряны, украдены, скопированы, Биометрические системы доступа основаны на человеческих параметрах, которые всегда находятся вместе с ними, и проблема их сохранности не возникает. Потерять их почти невозможно. Также невозможна передача идентификатора третьим лицам [источник не указан 2257 дней]. Впрочем, можно насильственно изъять параметры. В кинофильмах и анимации было неоднократно показано, что глаза и руки можно ампутировать (или использовать пользователя как заложника-токен). Можно так же изготовить копии, в том числе и скрытно считав параметры. Однако многие методы имеют защиту от использования мертвого органа или копии. Так, многие сканеры радужной оболочки имеют так же инфракрасный сканер, определяющие теплый ли глаз/макет или нет (можно обойти, нагрев глаз или использовать линзы с рисунком). Проводятся исследования возможности использования кратковременной вспышки и сканирования моторной реакции зрачка, однако метод имеет потенциальные проблемы при использовании офтальмологических препаратов и наркотическом опьянении[4]. Сканеры отпечатков пальцев могут комбинировать емкостное и ультразвуковое (защищает от копии распечатанной струйным принтером токопроводящими чернилами) сканирование (можно обмануть с помощью 3D принтера и токопроводящего материала). Надежнее всего здесь метод сканирования сетчатки глаза, изготовить макет очень сложно, после смерти же сосуды сетчатки перестают накачиваться кровью, и сканер способен это определить. Полностью насильственное использование заложника потенциально можно определить с помощью анализа поведения на видео, например, при помощи нейронных сетей.

Обзор биометрических методов аутентификации[править | править код]

В настоящее время широко используется большое количество методов биометрической аутентификации, которые делятся на два класса.

Критерии для биометрических параметров. Они обязаны соответствовать следующим пунктам[7]:

- Всеобщность: Данный признак должен присутствовать у всех людей без исключения.

- Уникальность: Биометрия отрицает существование двух людей с одинаковыми физическими и поведенческими параметрами.

- Постоянство: для корректной аутентификации необходимо постоянство во времени.

- Измеримость: специалисты должны иметь возможность измерить признак каким-либо устройством для дальнейшего занесения в базу данных.

- Приемлемость: общество не должно быть против сбора и измерения биометрического параметра.

Статические методы[править | править код]

Аутентификация по отпечатку пальца[править | править код]

Биометрический терминал учета рабочего времени PERCo CR11 с оптоволоконным сканером отпечатков пальцев.

Биометрический терминал учета рабочего времени PERCo CR11 с оптоволоконным сканером отпечатков пальцев.Идентификация по отпечаткам пальцев — самая распространенная биометрическая технология аутентификации пользователей. Метод использует уникальность рисунка папиллярных узоров на пальцах людей. Отпечаток, полученный с помощью сканера, преобразовывается в цифровой код, а затем сравнивается с ранее введенными наборами эталонов. Преимущества использования аутентификации по отпечаткам пальцев — легкость в использовании, удобство и надежность. Универсальность этой технологии позволяет применять её в любых сферах и для решения любых и самых разнообразных задач, где необходима достоверная и достаточно точная идентификация пользователей.

Для получения сведений об отпечатках пальцев применяются специальные сканеры. Чтобы получить отчётливое электронное представление отпечатков пальцев, используют достаточно специфические методы, так как отпечаток пальца слишком мал, и очень трудно получить хорошо различимые папиллярные узоры.

Обычно применяются три основных типа сканеров отпечатков пальцев: ёмкостные, прокатные, оптические. Самые распространенные и широко используемые это оптические сканеры, но они имеют один серьёзный недостаток. Оптические сканеры неустойчивы к муляжам и мертвым пальцам, а это значит, что они не столь эффективны, как другие типы сканеров. Так же в некоторых источниках сканеры отпечатков пальцев делят на 3 класса по их физическим принципам: оптические, кремниевые, ультразвуковые[8][неавторитетный источник?][источник не указан 2257 дней].

Аутентификация по радужной оболочке глаза[править | править код]

Данная технология биометрической аутентификации личности использует уникальность признаков и особенностей радужной оболочки человеческого глаза. Радужная оболочка — тонкая подвижная диафрагма глаза у позвоночных с отверстием (зрачком) в центре; расположена за роговицей, между передней и задней камерами глаза, перед хрусталиком. Радужная оболочка образовывается ещё до рождения человека, и не меняется на протяжении всей жизни. Радужная оболочка по текстуре напоминает сеть с большим количеством окружающих кругов и рисунков, которые могут быть измерены компьютером, рисунок радужки очень сложен, это позволяет отобрать порядка 200 точек, с помощью которых обеспечивается высокая степень надежности аутентификации. Для сравнения, лучшие системы идентификации по отпечаткам пальцев используют 60-70 точек.

Технология распознавания радужной оболочки глаза была разработана для того, чтобы свести на нет навязчивость сканирования сетчатки глаза, при котором используются инфракрасные лучи или яркий свет. Ученые также провели ряд исследований, которые показали, что сетчатка глаза человека может меняться со временем, в то время как радужная оболочка глаза остается неизменной. И самое главное, что невозможно найти два абсолютно идентичных рисунка радужной оболочки глаза, даже у близнецов. Для получения индивидуальной записи о радужной оболочке глаза черно-белая камера делает 30 записей в секунду. Еле различимый свет освещает радужную оболочку, и это позволяет видеокамере сфокусироваться на радужке. Одна из записей затем оцифровывается и сохраняется в базе данных зарегистрированных пользователей. Вся процедура занимает несколько секунд, и она может быть полностью компьютеризирована при помощи голосовых указаний и автофокусировки. Камера может быть установлена на расстоянии от 10 см до 1 метра, в зависимости от сканирующего оборудования. Термин «сканирование» может быть обманчивым, так как в процессе получения изображения проходит не сканирование, а простое фотографирование. Затем полученное изображение радужки преобразуется в упрощенную форму, записывается и хранится для последующего сравнения. Очки и контактные линзы, даже цветные, не воздействуют на качество аутентификации[9].[неавторитетный источник?][источник не указан 2257 дней].

Стоимость всегда была самым большим сдерживающим моментом перед внедрением технологии, но сейчас системы идентификации по радужной оболочке становятся более доступными для различных компаний. Сторонники технологии заявляют о том, что распознавание радужной оболочки глаза очень скоро станет общепринятой технологией идентификации в различных областях.

Аутентификация по сетчатке глаза[править | править код]

Метод аутентификации по сетчатке глаза получил практическое применение примерно в середине 50-х годов прошлого века. Именно тогда была установлена уникальность рисунка кровеносных сосудов глазного дна (даже у близнецов данные рисунки не совпадают). Для сканирования сетчатки используется инфракрасное излучение низкой интенсивности, направленное через зрачок к кровеносным сосудам на задней стенке глаза. Из полученного сигнала выделяется несколько сотен особых точек, информация о которых сохраняется в шаблоне.

К недостаткам подобных систем следует в первую очередь отнести психологический фактор: не всякому человеку приятно смотреть в непонятное темное отверстие, где что-то светит в глаз. К тому же, подобные системы требуют чёткого изображения и, как правило, чувствительны к неправильной ориентации сетчатки. Поэтому требуется смотреть очень аккуратно, а наличие некоторых заболеваний (например, катаракты) может препятствовать использованию данного метода. Сканеры для сетчатки глаза получили большое распространение для доступа к сверхсекретным объектам, поскольку обеспечивают одну из самых низких вероятностей ошибки первого рода (отказ в доступе для зарегистрированного пользователя) и почти нулевой процент ошибок второго рода[10].

Аутентификация по геометрии руки[править | править код]

В этом биометрическом методе для аутентификации личности используется форма кисти руки. Из-за того, что отдельные параметры формы руки не являются уникальными, приходится использовать несколько характеристик. Сканируются такие параметры руки, как изгибы пальцев, их длина и толщина, ширина и толщина тыльной стороны руки, расстояние между суставами и структура кости. Также геометрия руки включает в себя мелкие детали (например, морщины на коже). Хотя структура суставов и костей являются относительно постоянными признаками, но распухание тканей или ушибы руки могут исказить исходную структуру. Проблема технологии: даже без учёта возможности ампутации, заболевание под названием «артрит» может сильно помешать применению сканеров.

С помощью сканера, который состоит из камеры и подсвечивающих диодов (при сканировании кисти руки, диоды включаются по очереди, это позволяет получить различные проекции руки), строится трёхмерный образ кисти руки. Надежность аутентификации по геометрии руки сравнима с аутентификацией по отпечатку пальца.

Системы аутентификации по геометрии руки широко распространены, что является доказательством их удобства для пользователей. Использование этого параметра привлекательно по ряду причин. Процедура получения образца достаточно проста и не предъявляет высоких требований к изображению. Размер полученного шаблона очень мал, несколько байт. На процесс аутентификации не влияют ни температура, ни влажность, ни загрязнённость. Подсчеты, производимые при сравнении с эталоном, очень просты и могут быть легко автоматизированы.

Системы аутентификации, основанные на геометрии руки, начали использоваться в мире в начале 70-х годов[11].[неавторитетный источник?][источник не указан 2257 дней]

Аутентификация по геометрии лица[править | править код]

Биометрическая аутентификация человека по геометрии лица довольно распространенный способ идентификации и аутентификации. Техническая реализация представляет собой сложную математическую задачу. Обширное использование мультимедийных технологий, с помощью которых можно увидеть достаточное количество видеокамер на вокзалах, аэропортах, площадях, улицах, дорогах и других местах скопления людей, стало решающим в развитии этого направления. Для построения трёхмерной модели человеческого лица, выделяют контуры глаз, бровей, губ, носа, и других различных элементов лица, затем вычисляют расстояние между ними, и с помощью него строят трёхмерную модель. Для определения уникального шаблона, соответствующего определённому человеку, требуется от 12 до 40 характерных элементов. Шаблон должен учитывать множество вариаций изображения на случаи поворота лица, наклона, изменения освещённости, изменения выражения. Диапазон таких вариантов варьируется в зависимости от целей применения данного способа (для идентификации, аутентификации, удаленного поиска на больших территориях и т. д.). Некоторые алгоритмы позволяют компенсировать наличие у человека очков, шляпы, усов и бороды[11].[неавторитетный источник?][источник не указан 2257 дней]

Аутентификация по термограмме лица[править | править код]

Способ основан на исследованиях, которые показали, что термограмма лица уникальна для каждого человека. Термограмма получается с помощью камер инфракрасного диапазона. В отличие от аутентификации по геометрии лица, данный метод различает близнецов. Использование специальных масок, проведение пластических операций, старение организма человека, температура тела, охлаждение кожи лица в морозную погоду не влияют на точность термограммы. Из-за невысокого качества аутентификации, метод на данный момент не имеет широкого распространения[12].

Динамические методы[править | править код]

Аутентификация по голосу[править | править код]

Биометрический метод аутентификации по голосу, характеризуется простотой в применении. Данному методу не требуется дорогостоящая аппаратура, достаточно микрофона и звуковой платы. В настоящее время данная технология быстро развивается, так как этот метод аутентификации широко используется в современных бизнес-центрах. Существует довольно много способов построения шаблона по голосу. Обычно, это разные комбинации частотных и статистических характеристик голоса. Могут рассматриваться такие параметры, как модуляция, интонация, высота тона, и т. п.

Основным и определяющим недостатком метода аутентификации по голосу — низкая точность метода. Например, человека с простудой система может не опознать. Важную проблему составляет многообразие проявлений голоса одного человека: голос способен изменяться в зависимости от состояния здоровья, возраста, настроения и т. д. Это многообразие представляет серьёзные трудности при выделении отличительных свойств голоса человека. Кроме того, учёт шумовой компоненты является ещё одной важной и не решенной проблемой в практическом использовании аутентификации по голосу. Так как вероятность ошибок второго рода при использовании данного метода велика (порядка одного процента), аутентификация по голосу применяется для управления доступом в помещениях среднего уровня безопасности, такие как компьютерные классы, лаборатории производственных компаний и т. д.[13]

Аутентификация по рукописному почерку[править | править код]

Метод биометрической аутентификации по рукописному почерку основывается на специфическом движении человеческой руки во время подписания документов. Для сохранения подписи используют специальные ручки или восприимчивые к давлению поверхности. Этот вид аутентификации человека использует его подпись. Шаблон создается в зависимости от необходимого уровня защиты. Обычно выделяют два способа обработки данных о подписи:

- Анализ самой подписи, то есть используется просто степень совпадения двух картинок.

- Анализ динамических характеристик написания, то есть для аутентификации строится свертка, в которую входит информация по подписи, временными и статистическими характеристиками её написания.

Комбинированная биометрическая система аутентификации[править | править код]

Комбинированная (мультимодальная) биометрическая система аутентификации применяет различные дополнения для использования нескольких типов биометрических характеристик, что позволяет соединить несколько типов биометрических технологий в системах аутентификации в одной. Это позволяет удовлетворить самые строгие требования к эффективности системы аутентификации. Например, аутентификация по отпечаткам пальцев может легко сочетаться со сканированием руки. Такая структура может использовать все виды биометрических данных человека и может применяться там, где приходится форсировать ограничения одной биометрической характеристики. Комбинированные системы являются более надежными с точки зрения возможности имитации биометрических данных человека, так как труднее подделать целый ряд характеристик, чем фальсифицировать один биометрический признак[14].[неавторитетный источник?][источник не указан 2257 дней]

- ↑ Российский биометрический портал

- ↑ Российский биометрический портал

- ↑ радужная оболочка глаза

- ↑ Biometrics Researcher Asks: Is That Eyeball Dead or Alive? (англ.), IEEE Spectrum: Technology, Engineering, and Science News. Дата обращения 17 апреля 2017.

- ↑ Биометрические системы безопасности. (неопр.) (недоступная ссылка). Дата обращения 21 ноября 2011. Архивировано 15 февраля 2012 года.

- ↑ Р. М. Болл, Дж. Х. Коннел, Ш. Панканти, Н. К. Ратха, Э. У. Сеньор. Руководство по биометрии. — М.: Техносфера, 2007. — С. 23. — 368 с. — ISBN 978-5-94836-109-3.

- ↑ Р. М. Болл, Дж. Х. Коннел, Ш. Панканти, Н. К. Ратха, Э. У. Сеньор. Руководство по биометрии. — М.: Техносфера, 2007. — С. 22. — 368 с. — ISBN 978-5-94836-109-3.

- ↑ Идентификация по отпечаткам пальцев. Часть 1. Виталий Задорожный (неопр.) (недоступная ссылка). Дата обращения 22 ноября 2011. Архивировано 16 сентября 2011 года.

- ↑ Компоненты биометрических систем

- ↑ [Шаров В. Биометрические методы компьютерной безопасности]

- ↑ 1 2 Попов М. Биометрические системы безопасности. (неопр.) (недоступная ссылка). Дата обращения 21 ноября 2011. Архивировано 15 февраля 2012 года.

- ↑ [Климакин С. П., Петруненков А. А., Черномордик О. М. Эра биометрики.]

- ↑ Шаров В. Биометрические методы компьютерной безопасности.

- ↑ биометрических систем. (недоступная ссылка)

Проблемы и угрозы биометрической идентификации / Trend Micro corporate blog / Habr

В 2018 году в России вступил в действие закон о биометрической идентификации. В банках идёт внедрение биометрических комплексов и сбор данных для размещения в Единой биометрической системе (ЕБС). Биометрическая идентификация даёт гражданам возможность получать банковские услуги дистанционно. Это избавляет их от очередей и технически позволяет «посетить банк» в любое время суток.

Удобства дистанционной идентификации по фотографии или голосу по достоинству оценили не только клиенты банков, но и киберпреступники. Несмотря на стремление разработчиков сделать технологию безопасной, исследователи постоянно сообщают о появлении новых способов обмана таких систем.

Так может, не стоит соглашаться на предложение приветливого операциониста пройти биометрическую идентификацию в отделении банка? Или всё-таки воспользоваться преимуществами новой технологии? Разбираемся в этом посте.В чём проблема?

У биометрической идентификации есть особенности, которые отличают её от привычной пары логин/пароль или «безопасной» 2FA:

- Биометрические данные публичны. Можно найти фотографии, видео- и аудиозаписи практически любого жителя планеты Земля и использовать их для идентификации.

- Невозможно заменить лицо, голос, отпечатки пальцев или сетчатку с той же лёгкостью, как пароль, номер телефона или токен для 2FA.

- Биометрическая идентификация подтверждает личность с вероятностью, близкой, но не равной 100%. Другими словами, система допускает, что человек может в какой-то степени отличаться от своей биометрической модели, сохранённой в базе.

Поскольку биометрические данные открывают не только турникеты в аэропортах, но и банковские сейфы, хакеры и киберпреступники всего мира усиленно работают над способами обмана систем биометрической идентификации. Каждый год в программе конференции по информационной безопасности BlackHat неизменно присутствуют доклады, связанные с уязвимостями биометрии, но практически не встречается выступлений, посвящённых разработке методов защиты.

В качестве основных проблем, связанных с биометрической идентификацией, можно выделить фальсификацию, утечки и кражи, низкое качество собранных данных, а также многократный сбор данных одного человека разными организациями.

Фальсификация

Публикации, связанные с различными способами обмана систем биометрической идентификации, часто встречаются в СМИ. Это и отпечаток пальца министра обороны Германии Урсулы фон дер Ляйен, изготовленный по её публичным фотографиям, и обман Face ID на iPhone X с помощью маски, нашумевшая кража 243 тысяч долларов с помощью подделанного нейросетью голоса генерального директора, фальшивые видео со звёздами, рекламирующими мошеннические выигрыши, и китайская программа ZAO, которая позволяет заменить лицо персонажа видеоролика на любое другое.

Чтобы биометрические системы не принимали фотографии и маски за людей, в них используется технология выявления «живости» — liveness detection — набор различных проверок, которые позволяют определить, что перед камерой находится живой человек, а не его маска или фотография. Но и эту технологию можно обмануть.

Внедрение фальшивого видеопотока в биометрическую систему. Источник

В представленном на BlackHat 2019 докладе «Biometric Authentication Under Threat: Liveness Detection Hacking» сообщается об успешном обходе liveness detection в Face ID с помощью очков, надетых на спящего человека, внедрения поддельных аудио- и видеопотоков, и других способов.

X-glasses — очки для обмана liveness detection в Face ID. Источник

Для удобства пользователей, Face ID срабатывает, если человек надел солнцезащитные очки. При этом количество света в глазах уменьшается, поэтому система не может построить качественную 3D-модель области вокруг глаз. По этой причине, обнаружив очки, Face ID не пытается извлечь 3D-информацию о глазах и представляет их в виде абстрактной модели — чёрной области с белой точкой в центре.

Качество сбора данных и ложные распознавания

Точность идентификации сильно зависит от качества биометрических данных, сохранённых в системе. Чтобы обеспечить достаточное для надёжного распознавания качество, необходимо оборудование, которое работает в условиях шумных и не слишком ярко освещённых отделений банков.

Дешёвые китайские микрофоны позволяют записать образец голоса в неблагоприятных условиях, а бюджетные камеры — сделать фото для построения биометрической модели. Но при таком сценарии значительно возрастает количество ложных узнаваний — вероятность того, что система примет одного человека за другого, с близким по тональности голосом или сходной внешностью. Таким образом, некачественные биометрические данные создают больше возможностей для обмана системы, которыми могут воспользоваться злоумышленники.

Многократный сбор биометрии

Некоторые банки начали внедрение собственной биометрической системы раньше, чем заработала ЕБС. Сдав свою биометрию, человек считает, что может воспользоваться новой технологией обслуживания в других банках, а когда выясняется, что это не так, сдаст данные повторно.

Ситуация с наличием нескольких параллельных биометрических систем создаёт риск, что:

- У человека, дважды сдавшего биометрию, скорее всего, уже не вызовет удивления предложение повторить эту процедуру и в будущем он может стать жертвой мошенников, которые будут собирать биометрию в своих преступных целях.

- Чаще будут происходить утечки и злоупотребления, поскольку увеличится количество возможных каналов доступа к данным.

Утечки и кражи

Может показаться, что утечка или кража биометрических данных — настоящая катастрофа для их владельцев, но, в действительности, всё не так плохо.

В общем случае биометрическая система хранит не фотографии и записи голоса, а наборы цифр, характеризующие личность — биометрическую модель. И теперь поговорим об этом подробнее.

Для построения модели лица система находит опорные антропометрические точки, определяющие его индивидуальные характеристики. Алгоритм вычисления этих точек отличается от системы к системе и является секретом разработчиков. Минимальное количество опорных точек — 68, но в некоторых системах их количество составляет 200 и более.По найденным опорным точкам вычисляется дескриптор — уникальный набор характеристик лица, независимый от причёски, возраста и макияжа. Полученный дескриптор (массив чисел) и представляет собой биометрическую модель, которая сохраняется в базе данных. Восстановить исходное фото по модели невозможно.

Для идентификации пользователя система строит его биометрическую модель и сравнивает с хранящимся в базе дескриптором.

Из принципа построения модели имеются важные следствия:

- Использовать данные, похищенные из одной биометрической системы для обмана другой — вряд ли получится из-за разных алгоритмов поиска опорных точек и серьёзных различий в результирующей модели.

- Обмануть систему с помощью похищенных из неё данных тоже не получится — для идентификации требуется предъявление фотографии или аудиозаписи, по которой уже будет проведено построение модели и сравнение с эталоном.

Даже если база хранит не только биометрические модели, но и фото и аудио, по которым они построены, обмануть систему с их помощью «в лоб» нельзя: алгоритмы проверки на «живость» считают ложными результаты с полным совпадением дескрипторов.

Методы проверки liveness для лицевой и голосовой модальности.

Источник: Центр речевых технологий

Таким образом, использование утекших биометрических данных не поможет киберпреступникам быстро получить материальную выгоду, а значит, они с большей вероятностью будут искать более простые и надёжные способы обогащения.

Как защититься?

Вступившая в действие 14 сентября 2019 года директива Евросоюза PSD2, также известная как Open Banking, требует от банков внедрения многофакторной аутентификации для обеспечения безопасности удалённых транзакций, выполняемых по любому каналу. Это означает обязательное использование двух их трёх компонентов:

- Знания — какой-то информации, известной только пользователю, например, пароля или контрольного вопроса.

- Владения — какого-то устройства, которое имеется только у пользователя, например, телефона или токена.

- Уникальности — чего-то неотъемлемого, присущего пользователю и однозначно идентифицирующего личность, например, биометрических данных.

Эти три элемента должны быть независимыми так, чтобы компрометация одного элемента не влияла на надёжность других.

Применительно к банковской практике это означает, что проведение операций по биометрическим данным должно обязательно сопровождаться дополнительными проверками с помощью пароля, токена или PUSH/SMS-кодов.

Использовать или нет?

У биометрической аутентификации имеются большие перспективы, однако опасности, которые приходят в нашу жизнь вместе с ними, выглядят весьма реалистично. Разработчикам систем и законодательным органам стоит изучить результаты новейших исследований уязвимостей биометрических систем и оперативно доработать как решения по идентификации, так и нормативные акты, регулирующие их работу.

Банкам необходимо принять во внимание ситуацию с deepfakes и другими способами обмана биометрических систем, используя сочетание традиционных способов идентификации пользователя с биометрическими: пароли, 2FA и usb-токены всё ещё могут принести пользу.

С клиентами банков ситуация сложная. С одной стороны, биометрическая идентификация разрабатывалась для их удобства как попытка расширить возможности для получения банковских услуг в любое время с минимальными формальностями. С другой — в случае успешной атаки рискуют своими деньгами именно они, а регуляторы и разработчики биометрических систем ответственности за взломы не несут.

В связи с этим, логичная рекомендация клиентам банков — не торопиться со сдачей биометрических данных, не обращать внимание на агрессивные призывы. Если же без биометрической идентификации никак не обойтись, то используйте её совместно с многофакторной аутентификацией, чтобы хотя бы частично снизить риски.

Что такое биометрика -Публикации

В область исследования биометрики входят уникальные физические и поведенческие черты, которые можно использовать для определения личности человека. Биометрическое распознавание это автоматическое распознавание человека, основанное на одной или нескольких его чертах. Слово «биометрика» так же используется для обозначения методов биометрического распознавания. Например, отпечатки пальцев, лицо или сетчатка глаза это всё биометрические характеристики временами называемые просто биометрика. Биометрические технологии могут препятствовать мошенничеству, повышать безопасность и уменьшить количество преступлений, связанных с кражей личности.

Применение

Судебное

Биометрические методы распознавани я используются в судебной практике свыше 100 лет: они помогают в уголовных расследованиях, при опознании жертв бедствий, при определении местонахождения пропавших детей. Биометрические системы распознавания могут избавить следователей от трудоемкого процесса сортировки тысячи файлов вручную. Иногда они могут дать такую степень точности, которую невозможно достичь человеческим глазом. Даже среди экспертов распознавание биометрических черт не всегда является достижимой задачей.

Государственное

Фальшивые или украденные удостоверения личности являются проблемой безопасности по всему миру. По утверждению United Kingdom’s Identity and Passport Service, свыше 290,000 Британских паспортов потеряны или украдены каждый год. Некоторые международные аэропорты используют радужную оболочку глаз, отпечаток пальца, или системы распознавания лиц, чтобы препятствовать людям въезжать в страну, используя фальшивые документы. В некоторых местах, биометрические сканеры делают более удобным и быстрым процесс регистрации авиапассажиров. Водительские права, удостоверения личности и паспорта начинают включать биометрическую информацию как дополнительную меру безопасности.

Коммерческое

Потребность защитить личную информацию привела к развертыванию многочисленных коммерческих систем биометрического распознавания. Только в США кража документов, удостоверяющих личность, и мошенничество с кредитной картой затрагивают миллионы потребителей каждый год, и ущерб составляет около $50 миллиардов. Личные и частные данные хранятся в электронной форме: история болезни, информация о кредитной карте, статистические данные и др. Устройства биометрического распознавания могут создать дополнительную основу безопасности вдобавок к традиционным системам, основанным на использовании паролей или заменить их вообще. Технология биометрического распознавания, благодаря малой стоимости и компактности датчиков, позволяет развернуть биометрические системы в продуктовых магазинах, в торговых автоматах, в ноутбуках, и даже в парках развлечений.

Кликните на изображении для просмотра изображения в полный размер

Системы биометрического распознавания

Системы биометрического распознавания требуют определение черт уникальных для каждого человека и не изменяющихся в течение долгого времени. Самыми популярными чертами, используемыми в биометрических системах, являются отпечатки пальцев, черты лица, и радужная оболочка. Другие черты включают рисунок ладони, строение зубов, голос, походка, и даже такие биометрические особенности как шрамы или татуировки.

Многорежимные биометрические системы

Многорежимные биометрические системы используют более чем одну черту для распознавания человека. Например, система могла бы использовать отпечаток пальца и биометрические данные, чтобы подтвердить личность человека. Эта техника, также известная как мультибиометрия, может увеличить безопасность или решить трудности, которые некоторые пользователи испытывают при биометрическом распознавании. Мультибиометрические методы распознавания также могут использовать многократную проверку одной и той же черты (например, отпечаток пальца, проанализированный двумя различными системами распознавания) или многократные повторения черт (например, более чем один отпечаток пальцев).

Проверка идентификации

Есть два типа распознавания, используемого в биометрических системах: проверка или идентификация. Проверка подтверждает, является ли человек тем, кем утверждает. Идентификация является более трудной задачей. Система должна отличить одного человека от других людей, зарегистрированных в базе данных.

Преимущества по сравнению с использованием удостоверений личности и паролей

Традиционные методы, включающие только использование удостоверений личности или пароли, не столь надежны по сравнению с биометрической идентификацией. Пароли можно потерять или украсть, а удостоверения личности — подделать. Биометрическое распознавание имеет следующие преимущества:

- Пользователи не должны запоминать пароль или носить с собой удостоверение личности.

- Биометрические системы намного труднее взломать.

- Биометрические черты нельзя украсть.

Как работает биометрическое распознавание?

Биометрическая система распознавания — это система распознавания образов. Во время биометрического распознавания биометрические черты измеряются и анализируются, чтобы установить идентификационные данные человека. Этот процесс включает несколько этапов.

Кликните на изображении для просмотра изображения в полный размер

Регистрация

Во время регистрации физическая или поведенческая черта пользователя, полученная с камеры или датчика, помещена в электронный шаблон. Этот шаблон надежно сохранен в центральной базе данных или смарт-карте, выданной пользователю.

Распознавание

Во время распознавания датчик фиксирует биометрическую черту. Затем черта анализируются с помощью алгоритма, который извлекает количественные характеристики, такие как отпечатки пальцев или форму лица. Система принимает эти функции и сравнивает их с существующими шаблонами в базе данных регистрации.

Источник: http://biometrics.cse.msu.edu

биометрика — Викисловарь

Содержание

- 1 Русский

- 1.1 Морфологические и синтаксические свойства

- 1.2 Произношение

- 1.3 Семантические свойства

- 1.3.1 Значение

- 1.3.2 Синонимы

- 1.3.3 Антонимы

- 1.3.4 Гиперонимы

- 1.3.5 Гипонимы

- 1.4 Родственные слова

- 1.5 Этимология

- 1.6 Фразеологизмы и устойчивые сочетания

- 1.7 Перевод

- 1.8 Библиография

| В Викиданных есть лексема биометрика (L91939). |

Морфологические и синтаксические свойства[править]

| падеж | ед. ч. | мн. ч. |

|---|---|---|

| Им. | биоме́трика | биоме́трики |

| Р. | биоме́трики | биоме́трик |

| Д. | биоме́трике | биоме́трикам |

| В. | биоме́трику | биоме́трики |

| Тв. | биоме́трикой биоме́трикою | биоме́триками |

| Пр. | биоме́трике | биоме́триках |

биометрика

Существительное, неодушевлённое, женский род, 1-е склонение (тип склонения 3a по классификации А. А. Зализняка).

Корень: —.

Произношение[править]

- МФА: [bʲɪɐˈmʲetrʲɪkə]

Семантические свойства[править]

Значение[править]

- вспомогательная биологическая дисциплина, пользующаяся математическими приёмами для количественного анализа биологических явлений – изменчивости и пр.◆ Отсутствует пример употребления (см. рекомендации).

- идентификация личности человека в соответствии с особенностями его анатомического строения, линий ладони, сетчатки глаза и т.п., используемыми как пропуск куда-либо ◆ Отсутствует пример употребления (см. рекомендации).

- автоматическое распознавание людей на основе измерения поведенческих и биологических (анатомических и физиологических) характеристик ◆ Отсутствует пример употребления (см. рекомендации).

Синонимы[править]

- биометрия

Антонимы[править]

Гиперонимы[править]

Гипонимы[править]

Родственные слова[править]

| Ближайшее родство | |

| |

Этимология[править]

Происходит от ??

Фразеологизмы и устойчивые сочетания[править]

Перевод[править]

| Список переводов | |

Библиография[править]

| Для улучшения этой статьи желательно:

|

Что такое биометрия и чем она рискованна

За последние 15 лет биометрия успела перекочевать из жанра научной фантастики в повседневность. Заграничные путешествия, сохранность вкладов, борьба с подделкой документов, терроризмом, нелегальной иммиграцией — поле применения биометрии постоянно ширится. Во многих странах мира давно применяются биометрические паспорта с многоуровневой защитой от подделок. Недавно на них перешла и Украина, а Кыргызстан начал сбор биометрических данных населения. Как любая новая технология, биометрия несет в себе не только удобство, но и немалые потенциальные риски, оставаясь темой горячих общественных и политических дискуссий.

Что такое биометрия

Биометрический параметр является «измеряемой физической характеристикой или личностной поведенческой чертой, используемой для опознания личности или для верификации предъявленной идентификационной информации зарегистрированного пользователя». Проще говоря, индивидуальные физические данные, как то: цифровое изображение лица, отпечаток пальца или радужная оболочка глаза могут быть использованы для подтверждения того, что вы действительно тот, за кого себя выдаете. На сегодняшний день общепризнанны три вида физиологических систем биометрической идентификации:

- распознавание черт лица (обязательная)

- распознавание отпечатка пальца (необязательная)

- распознавание радужной оболочки глаза (необязательная)

Биометрия, как правило, ассоциируется с идентификационными документами. Стандартизацией идентификационных документов в мире занимается Международная организация гражданской авиации (ИКАО) при ООН, основанная в 1944 году. В настоящее время 191 страна мира входит в ИКАО. Вопрос внедрения биометрической идентификации обсуждался на международном уровне еще в 1990-ые годы. Основным же катализатором широкого внедрения этой технологии стала террористическая атака на США 11 сентября 2001 года.

Схема 1. Карта распространенности биометрических паспортов.

Уже в 2002 году была принята Берлинская резолюция, признающая биометрию основным способом идентификации. В документе говорится, что страны-участницы ИКАО принимают технологию распознавания лица как основной и обязательный способ идентификации, а также по своему усмотрению могут применять технологию идентификации с помощью отпечатков пальцев и сканирования радужной оболочки глаза.

Система распознавания лица была выбрана основной и обязательной, т.к. уже существовали базы данных с фотографиями, в том числе базы цифровых изображений. Базы преступников, находящихся в розыске, также включают цифровые изображения. Иными словами, международную систему распознавания черт лица создать было проще, быстрее и дешевле.

Новоорлеанская резолюция и последующие программы 2003 года ввели стандарты паспортов с электронными чипами, на которых хранятся данные их владельцев. Данные распознают специальные считывающие машины – как, например, на паспортном контроле в аэропортах.

Биориски

Преимущества использования биометрических паспортов в основном заключаются в более надежной системе подтверждения личности. Сам биометрический паспорт снижает риск подделки, так как в электронном чипе внутри паспорта хранится целый блок информации о его владельце: цифровая информация о гражданине, фотография, имя, подпись, а зачастую и отпечатки пальцев. Тем не менее, обмануть систему можно, например, если документы, предъявленные для получения биопаспорта, изначально были поддельными.

Таким образом, при использовании биометрии возможность подмены данных паспорта или подделки самого документа сокращается, но появляются риски, связанные с технологиями сбора и хранения биометрики, погрешностями в считывании информации, выдачей биопаспортов и физической подменой самих биопараметров. На биопараметры можно повлиять, скажем, с помощью пластической хирургии, контактных линз, хирургического изменения отпечатков пальцев. Отпечатки пальцев человека также могут измениться вследствие профессиональной деятельности, генетических особенностей, болезни или возраста.

Несмотря на высокую степень надежности, биометрические данные все же не гарантируют полную достоверность идентификации личности. Существуют и риски, связанные с хранением этих данных и сбором дополнительных показателей. Биометрия, как персональные данные человека, должна храниться и собираться в соответствии с законодательной базой государств и международными договоренностями.

Трудности перехода

Новая технология, как нередко бывает, подняла массу новых вопросов. ИКАО столкнулась с рядом сложностей при внедрению биометрической идентификации. Это вопросы обеспечения неприкосновенности частной жизни, защиты персональных данных, управления рисками хранения биометрической информации в централизованных базах данных, а также рисками хранения биометрической информации в самих паспортах.

Персональные данные

Довольно часто биометрия не воспринимается как персональная информация, которая может подвергнуть риску частную жизнь или быть использована не по назначению. Однако сбор и методы хранения биометрии имеют непосредственное отношение к правам человека и его безопасности. Любая информация, которая может быть использована для идентификации человека, имеет отношение к персональным данным. Последний отчет Европейской комиссии на тему защиты биометрики также указывает на важность защиты персональной информации, в том числе изображения, как фундаментального права человека.

Паспорта и прочие идентификационные документы используются не только для пересечения границ. Документы, подтверждающие личность, также могут запрашивать в отелях, на сайтах бронирования билетов, в банках при открытии счетов или во время оказания госуслуг. Доступ к биометрике любого гражданина дает возможность отслеживать его финансовую и частную жизнь, так как биоданные связываются с другими персональными данными граждан. Доступ к отпечаткам пальцев может открыть всю персональную информацию, включая счета в банках, передвижения, адрес, место работы, имена детей и супругов.

Сбор персональных данных должен осуществляться при свободном и информированном согласии граждан. Это отмечает и Совет Европы. ИКАО также признает чувствительность биоинформации, поэтому разработала стандарты защиты и шифрования биометрических данных. Государства, которые применяют биометрические параметры, должны обеспечить безопасность сбора, хранения и доступа к такой информации.

Хранение и доступ

В системе хранения биометрических данных ключевую роль играет доступ к данным и надежность их хранения. Данные базы биометрии могут храниться в пределах юрисдикции одной страны, нескольких юрисдикциях одной страны (например, в разных штатах США), а также могут пересекать границы. Существует три вида хранения биоданных:

- в централизованных базах данных в стране, выдающей паспорт;

- в базах данных получателей виз в стране выдачи визы;

- только на электронных чипах в паспортах.

Европейский суд неоднократно утверждал, что страны, использующие биометрику, должны обеспечить полную безопасность ее хранения на законодательном и техническом уровнях. Согласно европейскому регулированию о стандартах и безопасности биометрии, отпечатки пальцев должны использоваться только для верификации паспорта и личности его владельца, и только авторизованными служащими и службами. В том же регулировании в ст. 1(2) говорится, что персональные данные должны храниться в защищенном носителе в паспорте.

При хранении в централизованной системе все данные в целом подвержены риску несанкционированного доступа или хакерской атаке, когда хранение информации только на чипе в паспорте не позволяет получить нелегальный доступ ко всем биоданным. Это касается не только биопаспортов, но и визовых систем. Например, при получении Шенгенской визы необходимо сдавать отпечатки 10 пальцев. Отпечатки хранятся в централизованной системе VIS, которая соединяет системы стран-участниц Шенгенского соглашения и позволяет им обмениваться данными. Данные каждого человека хранятся 5 лет, и любой человек может запросить удаление незаконно собранной или неправильной информации.

Однако и сами биопаспорта создают риск утечки данных. ИКАО неоднократно отмечала возможность перехвата данных во время их считывания машиной. Перехват возможен даже с расстояния нескольких метров, а при использовании специальной техники расстояние можно увеличить. Более того, эксперты отмечают, что при сканировании биопаспортов до сих пор используется технология 2007 года, которая не предполагает предварительную проверку того, авторизован ли сканер для проверки данного паспорта. Во избежание утечки данных ИКАО рекомендует их зашифровывать и использовать систему ключей доступа. Система ключей доступа – это целая инфраструктура, направленная на гармонизацию взаимодействия между разными странами. Шифровка данных все же не отменяет риск несанкционированного доступа к ним.

Из-за сохраняющихся проблем, использование биометрии в паспортах вызвало немало споров вокруг правомерности создания баз данных в государственном управлении. Так, в Нидерландах попытка создать единую базу биоданных всех граждан повлекла за собой крупнейший коллективный судебный иск против внедрения биопаспортов. Теперь в Голландии хранят биоданные только на чипах в биопаспортах.

Чтобы минимизировать риски, перед началом сбора и внедрения биометрики следует создать надежную систему хранения данных, с помощью которой можно будет контролировать их использование и защитить от неавторизованного доступа. Государства Европейского Союза все еще находятся в процессе разработки и совершенствования биометрических систем и пытаются внедрять их постепенно. Учитывая общественный резонанс в отношении биоданных, в ЕС к проблеме пытаются подходить деликатно.

В следующих статьях Digital Report рассмотрит внедрение биометрии в странах постсоветского пространства – следите за обновлениями!

Основы биометрии / Habr

Эта статья в какой-то мере является продолжением прошлой, а в какой-то её приквэлом. Здесь я расскажу про основы построения любой биометрической системы и про то, что осталось за кадром прошлой статьи, но обсуждалось в комментариях. Акцент сделан не на сами биометрические системы, а на их принципах и области действия.Тем, кто не читал статью, или уже забыл — советую просмотреть что такое FAR и FRR, так как эти понятия будут использоваться и здесь.

Любая аутентификация человека строиться на трёх традиционных принципах:

1) По собственности. К собственности может относиться пропуск, пластиковая карта, ключ или общегражданские документы.

2) По знаниям. К знаниям относятся пароли, коды или информация (например девичья фамилия матери).

3) По биометрическим характеристикам. Подробнее о том, какие бывают биометрические характеристики я говорил в предыдущей статье.

Эти три принципа как могут использоваться по отдельности, так и использоваться в группах. Эта методология и порождает два основных направления биометрии.

Верификация

Верификацией называется подтверждение личности человека через биометрический признак, где первичная аутентификация прошла по одному из первых двух методов, указанных выше. Простейшим верификатором можно назвать пограничника, производящего верификацию вашего лица с вашим паспортом. Верификации подразумевает значительно большую надёжность системы. Вероятность того, что система пропустит нарушителя, не применяющего средства преодоления равна FAR используемого биометрического метода. Даже для самых слабых биометрических систем эта вероятность ничтожно мала. Основными минусами верификации являются два пункта. Первый — человеку требуется носить с собой документ или помнить пароль системы. Всегда существует проблема потери или забывания информации. Так же верификация принципиально невозможна для скрытной аутентификации.

Работу системы доступа, основанной на биометрической верификации можно представить следующим способом:

Идентификация

Биометрической идентификацией называется такое использование биометрического признака, при котором не требуется дополнительной информации. Поиск объекта осуществляется по всей базе данных и не требует предварительного ключа. Понятно, что основным минусом этого является то, что чем больше человек в базе, тем больше вероятность ложного доступа произвольного человека. В прошлой статье проводились оценки вероятности такого доступа при проектировании систем. Например системы по пальцам дают возможность содержать базу не более 300 человек, по глазам не более 3000. Плюс идентификации — все ключи всегда будут с вами, не нужно ни паролей, ни карточек.

Скрытная идентификация

В отличие от верификации идентификация может быть скрытной для человека. Как она возможна и стоит ли её бояться? Попробую вкратце рассказать те мысли, которые бытуют среди людей занимающихся биометрией. В прошлой статье эта мысль осталась незаконченной.

Рассмотрим технологии, которые могут позволить хотя бы в некоторых случаях скрытно от человека определить его личность. Во-первых, сразу стоит отбросить все контактные методы. Размещать сканеры отпечатков пальцев в ручках дверей не лучшая затея. Их заметно, многие не касаются ручек, контактные сканеры пачкаются, и.т.д. Во-вторых, можно сразу отбрасывать методы, где максимальная дальность ограниченна 10-15 сантиметрами (например вены рук). В-третьих, можно отбросить всю динамическую биометрию, так как там слишком низкие показатели FAR и FRR.

Остаётся всего две технологии. Это технологии, где в качестве сканеров данных выступают камеры: распознавание по лицам (2D, 3D) и распознавание по радужной оболочке.

Первую из них, распознавание по 2D лицам, уже неоднократно пытались внедрить(из-за её простоты), но всё время безуспешно. Это обусловлено низкими статистическими параметрами системы. Если в базе разыскиваемых личностей находится всего 100 человек, то каждый 10 прохожий будет объявляться разыскиваем. Даже у милиционера в метро КПД значительно выше.

Две следующих технологии очень похожи. Для обеих возможно использование на отдалении от человека, но обе должны иметь достаточное количество оборудования. Как 3D сканер лица, так и сканер радужной оболочки можно ставить в местах, где есть узкие проходы. Это эскалаторы, двери, лестницы. Примером такой системы может служить система, созданная SRI International (сейчас у них мёртвый сайт, но есть практически аналог от AOptix). Я не на 100% уверен, что система от SRI International рабочая, слишком много ошибок в видео, но принципиальная возможность создания существует. Вторая система работает, хотя там и слишком мала скорость для скрытной системы. Сканеры 3D лица работают примерно по тому же принципу: детектирование в узком проходе. В случае 3D лица и распознавании по глазам надёжность работы достаточно высокая. Если база 100 преступников, то проверять придётся лишь каждого 10000 из мирных граждан, что уже достаточно эффективно.

Ключевой особенностью любой скрытой биометрии является то, что человек не должен о ней знать. Вставить в глаза линзы, или изменить форму лица несколькими накладками можно незаметно для окружающих, но заметно для биометрической системы. Почему-то у меня есть подозрение, что в скором будущем спрос на линзы, изменяющие радужку значительно возрастёт. Возрос же в Британии спрос на банданы. А события там только первые ласточки биометрии.

Любая биометрическая система будет состоять из нескольких элементов. В некоторых из систем отдельные элементы сращены, в некоторых разнесены в различные элементы.

В случае, если биометрическая система используется только на одной проходной, то особо без разницы, разделена ли система на части или нет. На месте можно добавлять человека в базу и проверять его. Если же существует несколько проходных, то нерационально хранить на каждой проходной отдельную базу данных. Более того, такая система не динамична: добавление или удаление пользователей требует обхода всех сканеров.

Биометрический сканер

Биометрический сканер это часть любой биометрической системы, без которой она не может существовать. В некоторых системах биометрический сканер это просто видеокамера, а в некоторых (например сканеры сетчатки), это сложный оптический комплекс. Двумя основными характеристиками биометрического сканера являются его принцип деятельности (контактный, бесконтактный) и его скорость (количество человек в минуту, которое он может обслужить). Для тех биометрических характеристик, чьё использование уже вошло в норму, сканер можно купить отдельно от логической системы. В случае, если сканер физически разделён с алгоритмом сравнения и с базой, то сканер может выполнять первичную обработку полученной биометрической характеристики (например для глаза это выделение радужки). Это действие выполняется для того, чтобы не перегружать канал общения сканера и основной базы. Так же, в сканере, отделённом от базы, обычно встроена система шифрования данных, чтобы обезопасить передачу биометрических данных.

Алгоритм сравнения + база данных

Эти две части биометрической системы обычно живут по соседству и часто дополняют друг друга. Для некоторых биометрических признаков алгоритм сравнения может при выполнять оптимизированных поиск по базе (сравнение по пальцам, сравнение по лицу). А в некоторых (глаза), для полного сравнения ему в любом случае нужно обойти всю базу.

Алгоритм сравнения имеет много характеристик. Его две основных характеристики, FAR и FRR во многом определяют биометрическую систему. Так же стоит отметить:

1) Скорость работы. Для некоторых сравнений (глаза), скорость работы может достигать сотен тысяч сравнений в секунду на обычном компьютере. Этой скорости хватает для того, чтобы обеспечить любые нужды пользователей, не замечая временной задержки. А для некоторых систем (3D лицо) это уже достаточно значащая характеристика системы, требующая большой вычислительной мощности для сохранения скорости работы при увеличении базы.

2) Удобство работы. По сути, удобство любой системы во многом устанавливается отношением FAR, FRR. В системе мы можем немножко изменять их значение, так, чтобы сделать акцент в сторону скорости или сторону надёжности. Грубо говоря, получается примерно такой график:

В случае если мы хотим высокого уровня надёжности, мы выбираем положение в левой его части. А если пользователей мало, то неплохие показатели будут и в правой части графика, где будет высокие характеристики удобства, а значит и высокая скорость работы.

«Сделать что-нибудь»

После сравнения биометрическая система должна выдать результаты сравнения на управляющие органы. Дальше это может быть как команда «открыть дверь», так и информация «такой-то такой-то пришёл на работу». А вот что дальше делать с этой информацией должны решать установщики системы. Но и тут не всё так просто, надо учитывать возможности атаки:

Атака на биометрическую систему

Несмотря на то, что многие биометрические системы снабжены алгоритмами, способными определить атаку на них, этого не достаточно чтобы относиться к безопасности беспечно. Самой простой атакой на идентификационную систему является многократное сканирование. Предположим ситуацию: в фирме служит порядка сотни человек. Злоумышленник подходит к биометрической системе пропуска и многократно сканируется на ней. Даже для надёжных систем через пару тысяч сканирований возможно ложное определение и пропуск злоумышленника на объект. Чтобы избежать этого многие системы отслеживают неудачные сканирования и после 10-15 попыток блокируют вход. Но в случаях, когда система этого не может делать — эта задача ложится на пользователя. К сожалению, об этом часто забывают.

Второй способ атаки на биометрическую систему — подделка объекта сканирования. В случае, если система имеет алгоритмы защиты от подделки, важно правильно на них среагировать. Обычно эти алгоритмы тоже вероятностные и имеют свой FAR и FRR. Так что не нужно забывать вовремя отслеживать сигналы об атаке и высылать охранника.

Кроме атаки на саму систему возможно атаковать окружение системы. Когда-то мы натолкнулись на забавную ситуацию в этой стране. Многие интеграторы не особо запариваются над передачей данных. Для передачи они используют стандартный протокол Виганда. При этом особо не запариваясь в большинстве случаев они его даже не шифруют. Так что проще не систему обманывать, а найти провод и послать ключик через него…

Надеюсь, что мои размышления о том, какая бывает биометрия и с чем её едят — когда-нибудь вам помогут. Или для того, чтобы поставить себе такую систему, или для того, чтобы обмануть чужую)