как понять, что ваш компьютер используют?

Скрытый майнер криптовалюты – повсеместно распространяющаяся беда, масштабы которой растут с каждым днем. Зловредное выращивание биткоинов растёт даже быстрее его курса, но в Интернете существует только масса разрозненной информации по поводу того, как удалить скрытый майнер.

Рассмотрим пошаговую инструкцию о том, как понять, используют ли ваш компьютер программы miner bitcoin и, если да, как удалить такое ПО.

Как узнать, майнит ли компьютер

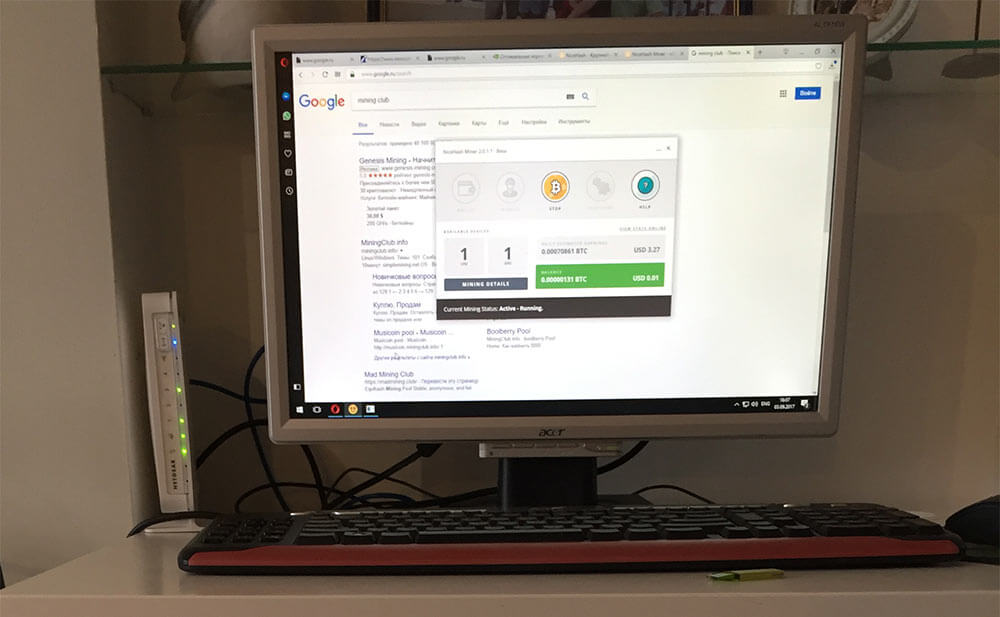

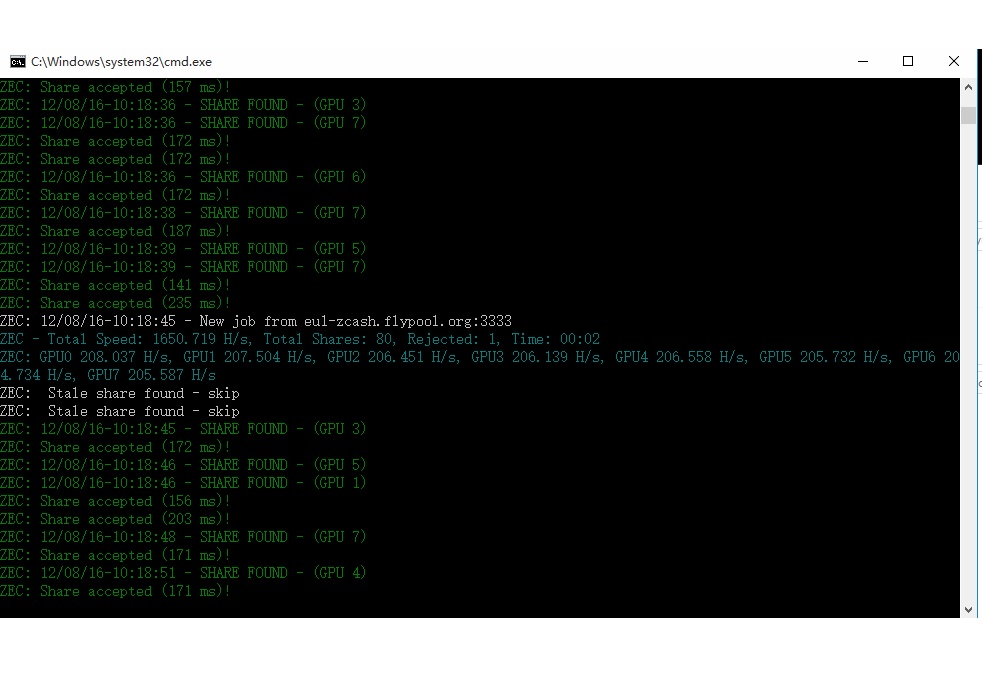

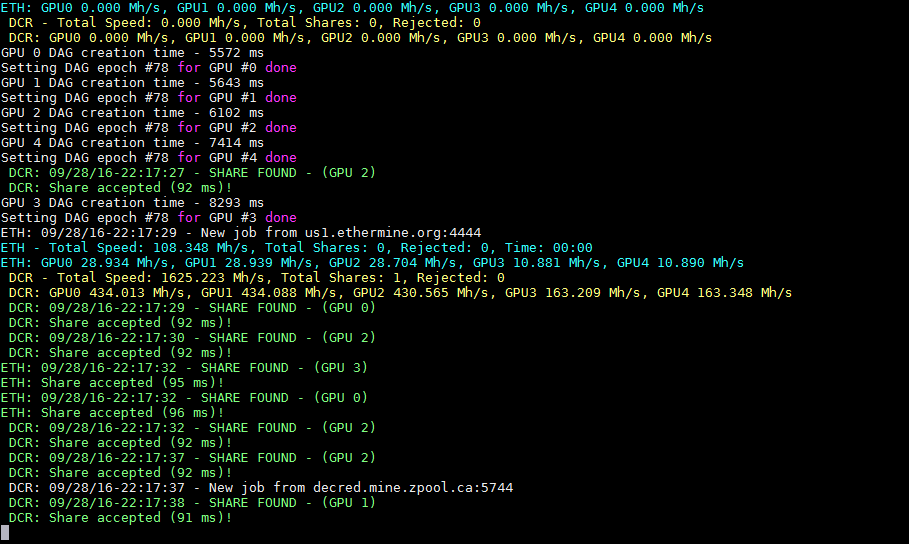

Итак, наша задача – проверить компьютер на скрытый майнер. Речь мы, конечно, будем вести не о профессиональном майнинге, а об обычной, в чем-то даже мошеннической добыче биткойнов с помощью обычного компьютера обычного пользователя. Отметим, что в большинстве случаев владелецы девайсов не подозревают, что их устройство использует кто-то чужой.

Да и заметить это практически невозможно: мошенники не так глупы, чтобы сразу нагружать вашу видеокарту или процессор на 100% – хотя бывают и такие личности.

Находим скрытый майнер на компьютере. Шаг первый: понимаем принцип работы.

Вы наверняка уже догадались, что скрытый майнер можно не заметить, особенно если ноутбук или компьютер не очень мощны. Однако нам поможет важное условие скрытой работы bitcoin miner: это предварительный запуск программ с правами администратора.

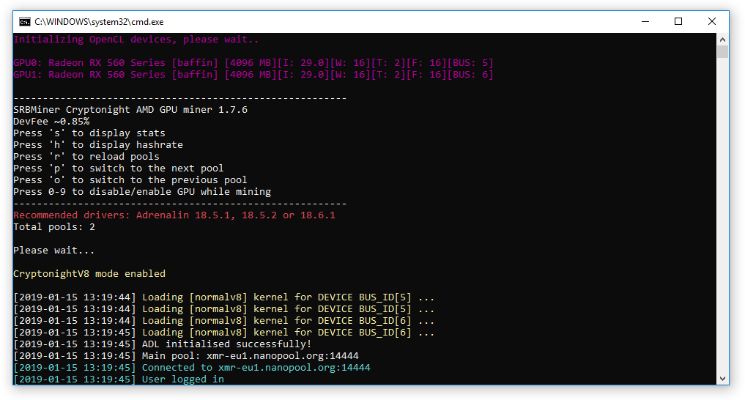

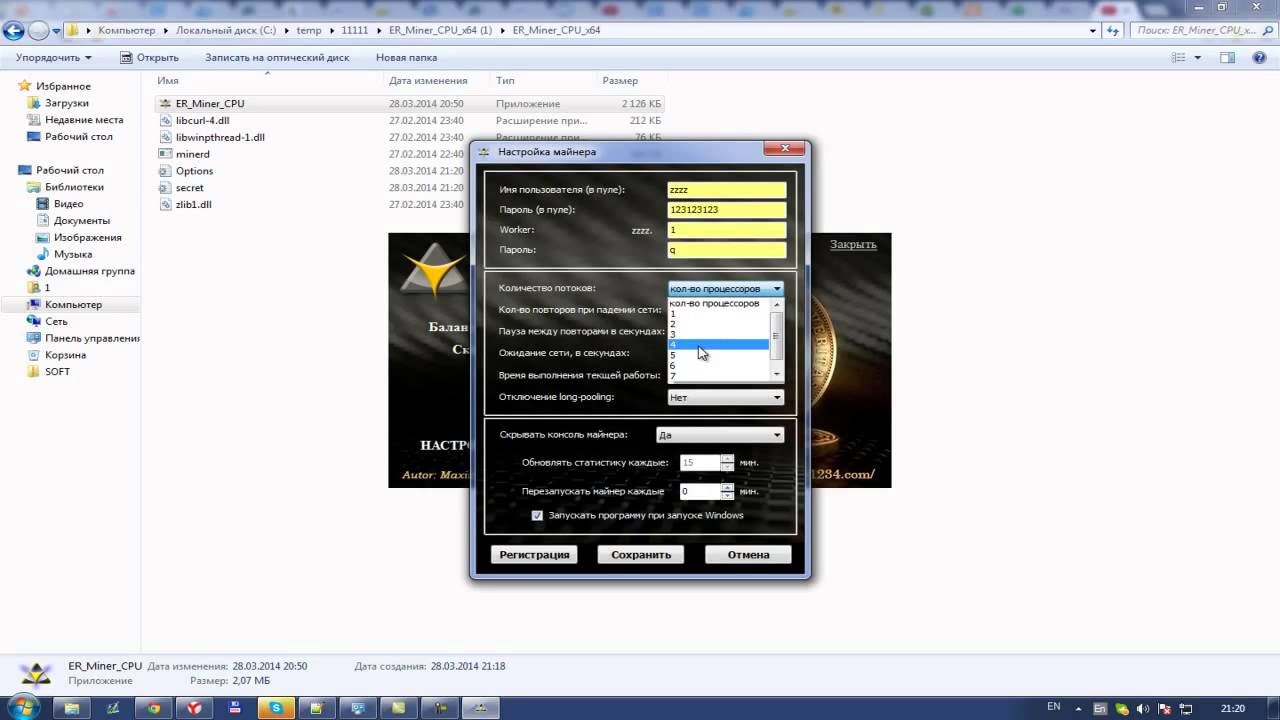

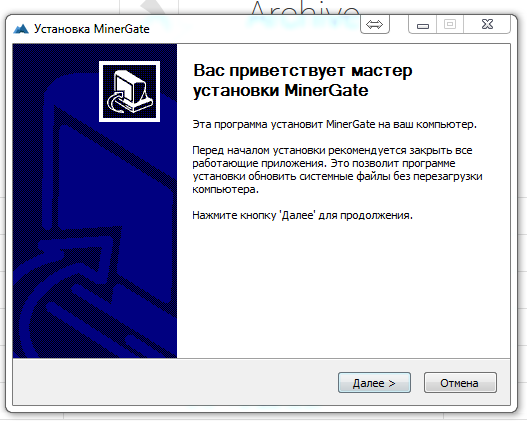

Да, вот так банально майнеры и проникают на компьютер. Вы получаете какое-то письмо со ссылкой, переходите по ней, устанавливаете вроде бы полезную программу (например, драйвер или браузер), а скрытый майнинг закачивается вместе с ней. После этого программа майнинга начинает работать в автономном режиме, подключаясь через интернет к койн-фермам.

Так что первым превентивным шагом к чистому компьютеру является полная разумность в распределении администраторских прав на программы. Не лишним будет и забыть о скачивании кряков, пиратского софта, да и торрентами лучше не пользоваться, хотя бы просто потому, что через VPN программы сидеть и проще и безопаснее.

Не лишним будет и забыть о скачивании кряков, пиратского софта, да и торрентами лучше не пользоваться, хотя бы просто потому, что через VPN программы сидеть и проще и безопаснее.

Шаг второй: отключаем доступ к майнинг-ферме.

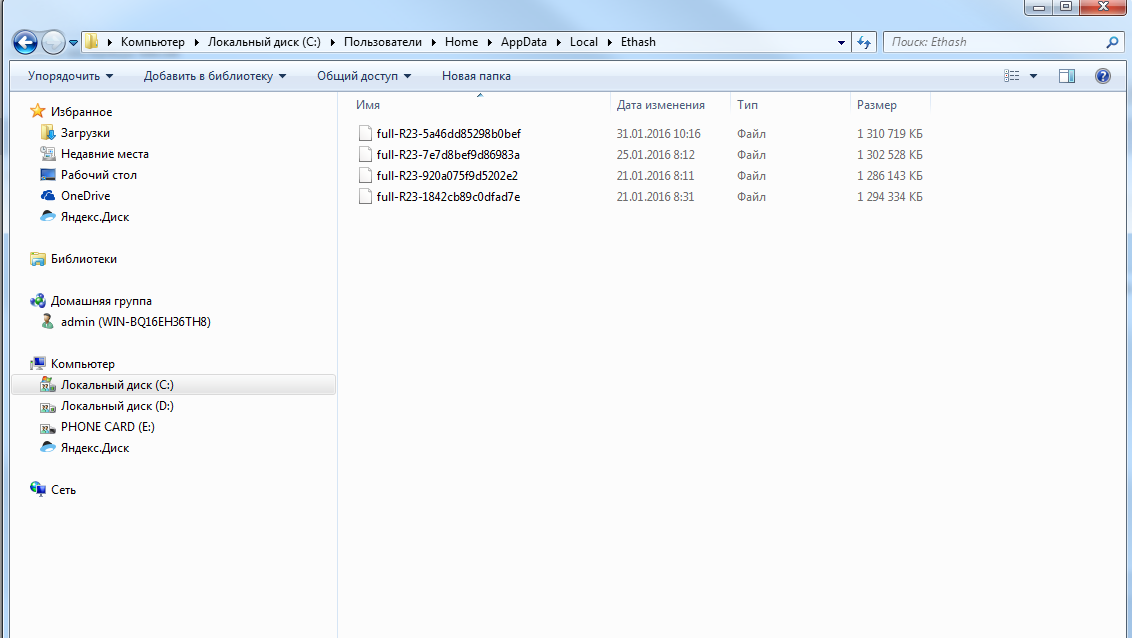

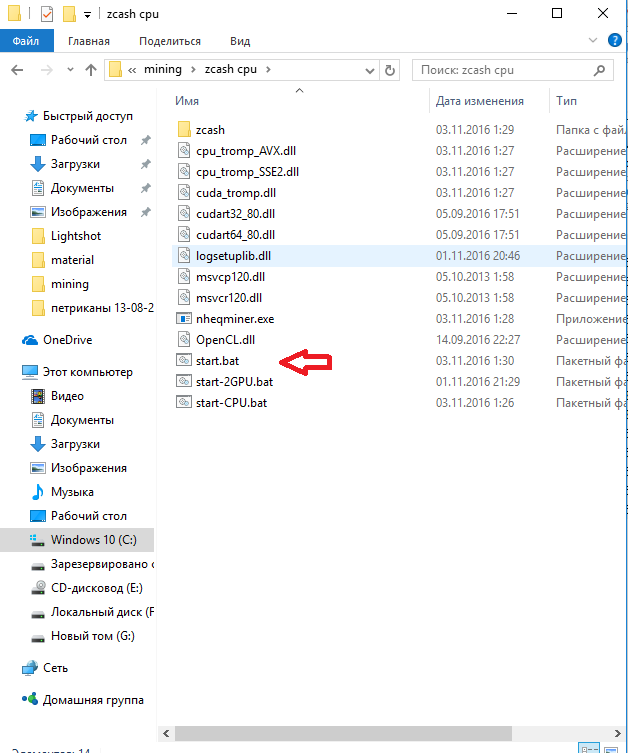

Для начала просто выключите интернет, а затем перейдите по пути C:\Windows\System32\drivers\etc и откройте с помощью программы «Блокнот» файл hosts. Внимание! Эта папка является системной и скрытой, поэтому разрешите показ скрытых файлов, а также их модификацию в настройках вашей Windows системы.

В файле hosts скрытый майнер обычно прописывает путь до своей фермы, поэтому вам нужно удалить все подозрительные IP-адреса. На примере ниже цветным выделение обозначено место, где добытчик биткоинов указал сетевой путь.

Кстати имейте в виду, что если ваш провайдер оставляет логи ваших путешествий в Интернете, то вирусный майнинг может легко по ним вернуться на ваш компьютер. Поэтому рекомендуем использовать программы VPN без записи логов.

Шаг третий: краткий абзац о том, как избавиться от майнера.

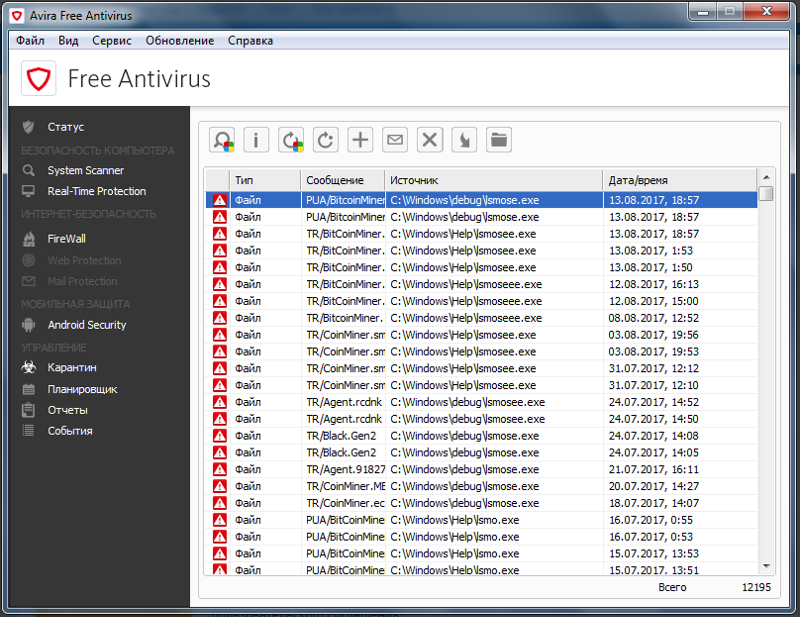

Если ваш компьютер уже майнят, то тянуть смысла не имеет. Заряжаем оружие по полной и качаем любой автономный антивирус.

Dr.Web CureIT Virus Removal Tool

Ставим антивирус на проверку компьютера и ждём. Данные программы удалят примерно 60% всех известных видов майнеров, особенно хорошо антивирусы справляются с «детскими» видами ферм, которые просто прячутся за известными именами файлов – chrome.exe, svchost.exe и другими.

Если вы подозреваете какой-то конкретный файл, то проверьте его онлайн-антивирусом.

Следующую пачку процентов заражения удаляем с помощью анти-руткита TDSSKiller. Эта программа от Касперского чистит все действительно скрытые от глаз пользователя процессы.

До конца очищаем систему от скрытых майнеров с помощью автоматической чистки реестра программой CCleaner или (для самых опытных) прибегая к полной переустановке системы.

Ещё раз о методах профилактики перед скрытым майнером

Правило первое.

Никаких подозрительных программ. Устанавливайте только то, что вам действительно нужно.

Правило второе.

Никаких подозрительных сайтов. Старайтесь заходить только на те сайты, которые защищены сертификатом ssl.

Правило третье.

Избегайте логов и старайтесь быть анонимным. Лучшим вариантом для этого являются надежные VPN сервисы.

Правило четвертое.

Установите на постоянной основе любой популярный антивирус. Включите его и на стационарном компьютере и даже на Андроиде.

Заключение

Так вот, уважаемые читатели. Только что вы приобрели полезные знания: как обнаружить и избавиться от скрытого майнера всего за 10 минут! Предлагаем вам поделиться этим знанием с друзьями, а также обсудить в комментариях ваш личный опыт в борьбе с незаконной добычей криптовалюты.

Посмотрите наше видео, и всего за 3 минуты узнайте более подробно о Скрытых Майнерах:

Защита от вредоносной программы CoinMiner

Что такое вредоносная программа CoinMiner?

Майнеры криптовалюты — это программы, которые генерируют Bitcoin, Monero, Ethereum или другие криптовалюты, популярные в настоящее время.

Однако создатели вредоносных программ создают угрозы и вирусы, которые используют общедоступное программное обеспечение для майнинга, чтобы пользоваться чужими вычислительными мощностями (ЦП, ГП, ОЗУ, пропускной способностью сети и электроэнергией) без ведома или согласия их владельца (т. н. криптоджекинг).

Какие типы майнеров существуют?

Существует множество разных способов заставить компьютер или устройство майнить криптовалюту. Ниже приведены три основных типа майнеров:

Исполняемые файлы. Это типичные исполняемые файлы вредоносных или потенциально нежелательных приложений (PUA) (.exe), размещенные на компьютере и предназначенные для майнинга криптовалют.

Браузерные майнеры криптовалют. Эти майнеры на основе JavaScript (или аналогичных технологий) выполняют свою задачу в интернет-браузерах, потребляя ресурсы, пока браузер остается открытым на веб-сайте.

Некоторые майнеры используются владельцем веб-сайта намеренно вместо рекламы (например, Coinhive), а другие были добавлены на надежный веб-сайт без ведома или согласия его владельца.

Некоторые майнеры используются владельцем веб-сайта намеренно вместо рекламы (например, Coinhive), а другие были добавлены на надежный веб-сайт без ведома или согласия его владельца.Расширенные безфайловые майнеры. Появилось вредоносное ПО, которое выполняет свою задачу в памяти компьютера, используя стандартные инструменты, такие как PowerShell. В качестве примера можно привести программу MSH.Bluwimps, которая выполняет дополнительные вредоносные действия помимо майнинга.

Как узнать, используется ли мое устройство для майнинга?

Майнеры работают на различных платформах, в том числе:

Продукты Norton обычно выводят предупреждение, если обнаружены файлы, связанные с майнингом, чтобы обратить на них ваше внимание, хотя часто используемое ПО для майнинга с открытым исходным кодом может оказаться потенциально нежелательным приложением (PUA).

Свидетельства того, что компьютер используется для майнинга:

Высокая загрузка ЦП и ГП

Перегрев

Зависания или частые перезагрузки

Долгое время ответа

Необычная сетевая активность (например, подключение к сайтам или IP-адресам, связанным с майнингом).

Защищены ли мои устройства от этой вредоносной программы?

Norton защищает ваши устройства от вредоносной программы CoinMiner. Запустите LiveUpdate, чтобы обеспечить актуальность описаний Norton, и выполните полное сканирование системы.

Закройте вкладку браузера, на которой открыт обнаруженный URL-адрес. Рекомендуется не посещать обнаруженный веб-сайт.

Обнаруженную потенциально вредоносную программу или файл CoinMiner следует удалить с компьютера. Не используйте эту программу.

ШАГ 1

Запустите LiveUpdate

Запустите Norton.

Если отображается окно Мой Norton, рядом с разделом Безопасность устройства нажмите .

В главном окне выберите , затем выберите .

После завершения работы Norton LiveUpdate нажмите .

Запускайте LiveUpdate до тех пор, пока не появится сообщение «В продукте Norton установлены последние обновления защиты».

Закройте все программы и перезапустите компьютер.

ШАГ 2

Запустите сканирование всей системы

Если отображается окно Мой Norton, рядом с разделом Безопасность устройства нажмите .

В главном окне дважды щелкните , а затем выберите .

В окне Операции сканирования выберите и нажмите кнопку .

По завершении сканирования нажмите кнопку .

Как добавить этот веб-сайт или программу в исключения?

Исключения ослабляют защиту, поэтому их следует использовать только в случае крайней необходимости.

Если вы хотите получить доступ к веб-сайту, файлу или программе, которые заблокированы продуктом Norton, выполните одно из следующих действий.

Как добавить этот веб-сайт или программу в белый список?

Если ваше программное обеспечение определяется вашим продуктом Norton как вредоносное и вы хотите отметить это как ложное срабатывание, см. статью Продукт Norton выдает неправильные предупреждения о зараженных файлах, подозрительных программах и веб-сайтах.

Идентификатор документа (DOCID): v125881893

Операционная система: Windows

Последнее изменение: 19/11/2019

Криптоджекинг: что это и как он работает?

Все о криптоджекинге

Криптоджекинг (также обозначаемый как «вредоносный майнинг») – это онлайн-угроза, появившаяся относительно недавно. Связанные с этой угрозой вредоносные объекты скрываются на компьютерах или мобильных устройствах и используют их ресурсы для добычи («майнинга») электронных денег – криптовалют. Эта угроза активно развивается, приобретая новые формы: захватывает интернет-браузеры, поражает любые типы устройств – от настольных компьютеров и ноутбуков до смартфонов и даже сетевых серверов.

Связанные с этой угрозой вредоносные объекты скрываются на компьютерах или мобильных устройствах и используют их ресурсы для добычи («майнинга») электронных денег – криптовалют. Эта угроза активно развивается, приобретая новые формы: захватывает интернет-браузеры, поражает любые типы устройств – от настольных компьютеров и ноутбуков до смартфонов и даже сетевых серверов.

Как и в случае с другими атаками вредоносного ПО, главным мотивом злого гения вычислительной техники является прибыль, но в отличие от других угроз, вредоносные объекты этого типа стараются скрыть свое присутствие от пользователя. Чтобы понять механизм этой угрозы и средства защиты от нее, нужно сначала разобраться с ключевыми понятиями.

Что такое криптовалюты?

Криптовалюты представляют собой один из вариантов электронных денег, которые существуют только в интернет-мире и не имеют материальной формы. Они были созданы как альтернатива традиционным деньгам и получили популярность за прогрессивный дизайн, значительный потенциал роста и анонимность. Одной из первых и самых успешных криптовалют является биткоин, появившийся в 2009 году. К декабрю 2017 года стоимость одного биткоина достигла рекордных значений и почти подобралась к 20 000 долларов, однако затем случился спад ниже отметки в 10 000 долларов. Успех биткоина привел к появлению множества других криптовалют, которые работают более-менее аналогичным образом. Сегодня, меньше чем через десять лет после изобретения криптовалют, люди используют их во всем мире для покупок, продаж и инвестиций.

Одной из первых и самых успешных криптовалют является биткоин, появившийся в 2009 году. К декабрю 2017 года стоимость одного биткоина достигла рекордных значений и почти подобралась к 20 000 долларов, однако затем случился спад ниже отметки в 10 000 долларов. Успех биткоина привел к появлению множества других криптовалют, которые работают более-менее аналогичным образом. Сегодня, меньше чем через десять лет после изобретения криптовалют, люди используют их во всем мире для покупок, продаж и инвестиций.

Составленный из двух слов – «криптография» и «валюта» – термин «криптовалюта» обозначает электронные деньги, применение которых основывается на принципах комплексного математического шифрования. Все криптовалюты существуют как зашифрованные децентрализованные денежные единицы, которые могут свободно передаваться между участниками сети. Выражаясь простым языком, криптовалюта – это электричество, преобразованное в строки кода, которые обладают реальной денежной стоимостью.

«Единицы криптовалюты, называемые монетами, – это только лишь записи в базе данных».

Единицы криптовалюты, называемые монетами, – это только лишь записи в базе данных. Чтобы осуществить транзакцию и внести изменения в базу данных, нужно выполнить ряд условий. Подумайте о том, как Вы отслеживаете операции с реальными деньгами на своем банковском счете. Когда Вы авторизуете перевод средств, снимаете деньги со счета или депозита, банковская база данных обновляется за счет информации о новых транзакциях. Криптовалюты работают аналогичным образом, однако их база данных децентрализована.

В отличие от традиционных валют, криптовалюты не обеспечены государством или банком. К ним не применяется государственный надзор или политика центрального регулятора. Криптовалюты децентрализованы: они контролируются множеством копий одной базы данных, которые одновременно работают в сети, насчитывающей миллионы компьютеров. Поэтому такая база данных не принадлежит ни одному лицу или организации. Более того, база данных криптовалюты функционирует как цифровой бухгалтерский журнал. Она использует шифрование, чтобы контролировать создание новых монет и проверять переводы средств. При этом обеспечивается постоянная и полная анонимность операций с криптовалютой, а значит – и ее владельцев.

Она использует шифрование, чтобы контролировать создание новых монет и проверять переводы средств. При этом обеспечивается постоянная и полная анонимность операций с криптовалютой, а значит – и ее владельцев.

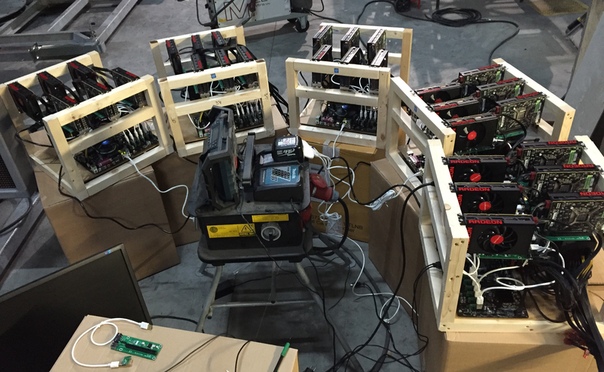

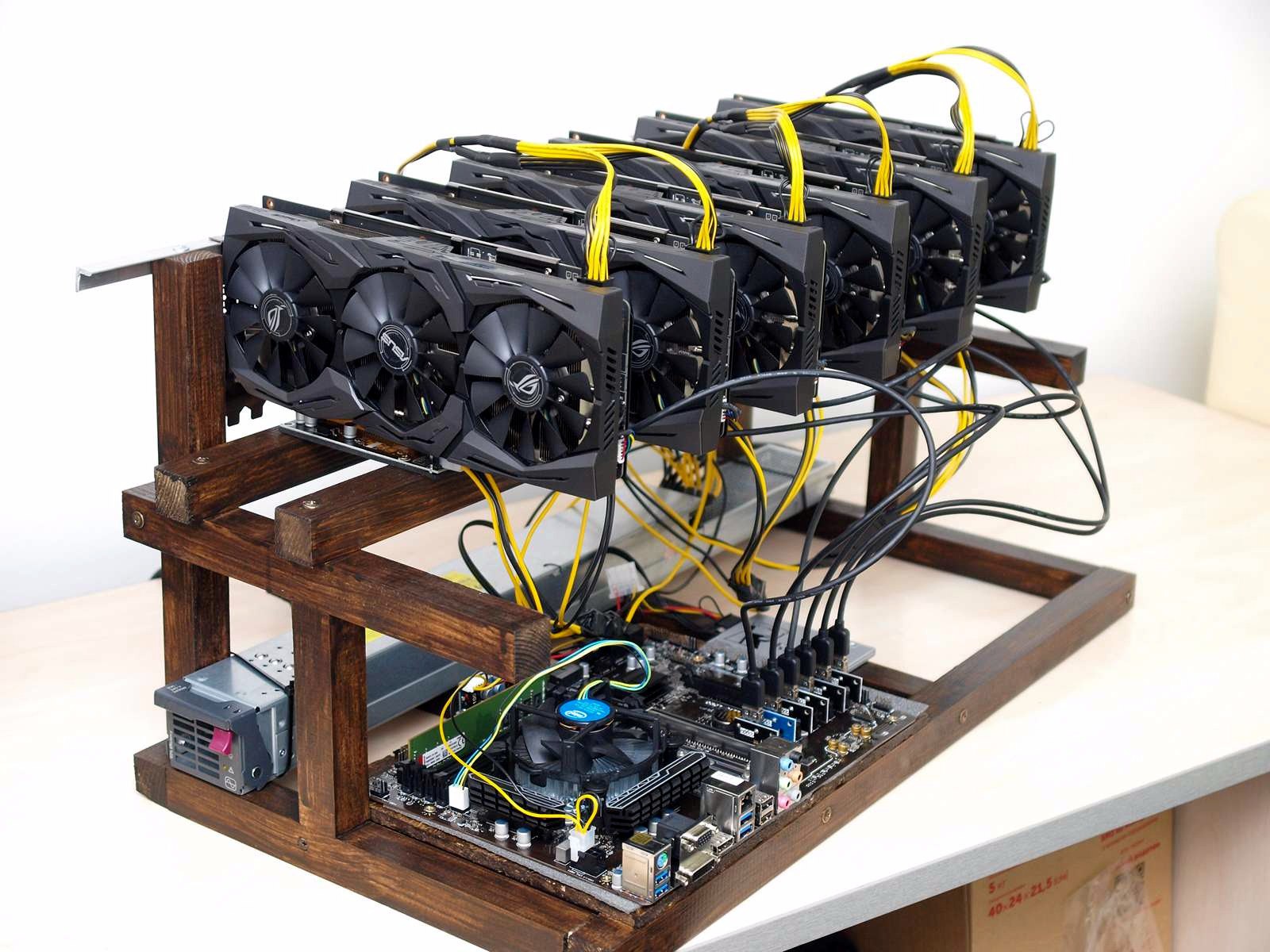

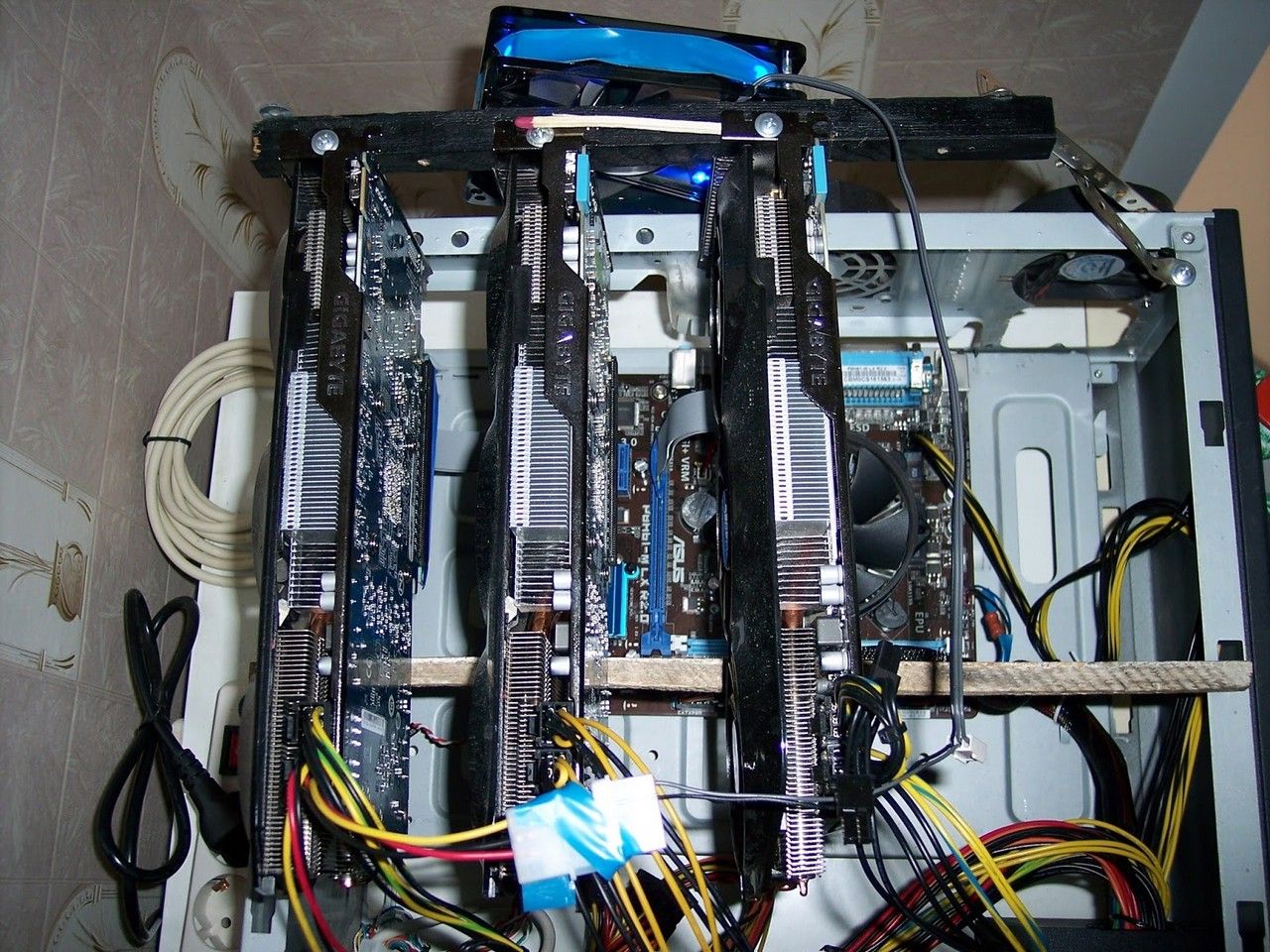

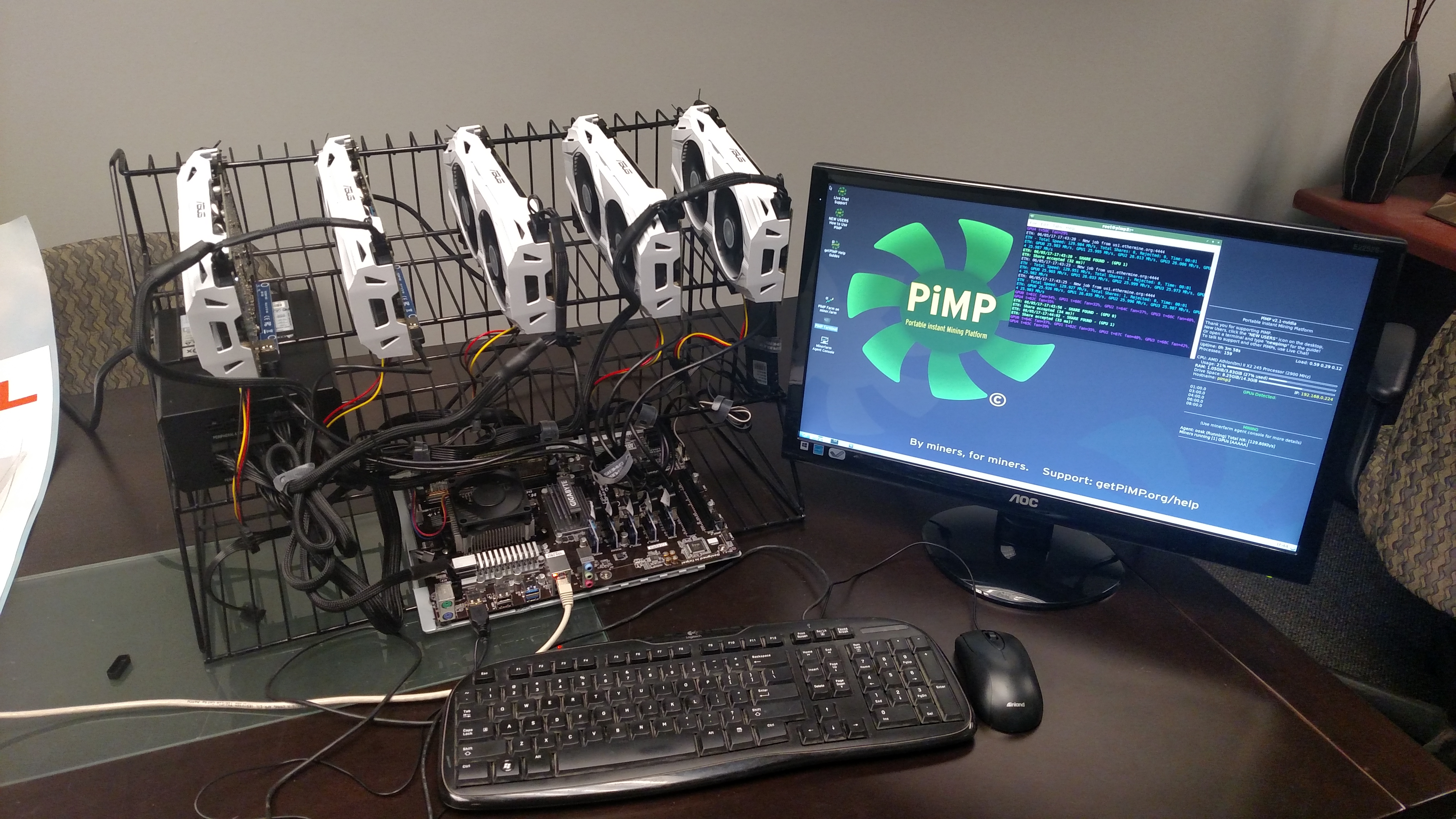

Децентрализованный и анонимный характер криптовалют означает отсутствие регулирующего органа, который решает, сколько новых денежных единиц выпустить в обращение. Напротив, эмиссия большинства криптовалют осуществляется в ходе процесса, называемого майнингом. Если не углубляться в детали, в ходе майнинга ресурсы компьютера превращаются в «монеты» криптовалют. Поначалу майнинг можно было осуществлять на любом компьютере, однако очень скоро этот процесс приобрел характер гонки вооружений. Сегодня большинство майнеров используют мощные специализированные компьютеры, которые непрерывно добывают криптовалюту. Особо изобретательные люди придумывают новые способы майнинга – именно так и появился криптоджекинг. Вместо того чтобы покупать дорогой компьютер для майнинга, хакеры заражают обычные компьютеры и используют их как сеть, выполняющую те же функции.

Если криптовалюты анонимны, то как их используют?

Владельцы криптовалют хранят свои деньги в виртуальных «кошельках», надежно зашифрованных с помощью персональных ключей. Чтобы перевести средства между владельцами двух электронных кошельков, запись об этой транзакции должна быть внесена в децентрализованный цифровой журнал. Специальные компьютеры приблизительно каждые 10 минут собирают данные о последних операциях с биткоином и другими криптовалютами и превращают их в сложную математическую задачу-пазл. Затем эта «транзакция внутри пазла» ожидает подтверждения.

Перевод средств подтверждается только в том случае, если кто-либо из майнеров – членов другой категории пользователей – независимо получит решение этой задачи, подтверждающее легитимность транзакции, после чего средства наконец переходят с одного кошелька на другой. При этом каждый член армии одновременно работающих майнеров стремится выиграть этот «забег» и найти решение к пазлу, чтобы подтвердить транзакцию.

«Майнеры постепенно пришли к выводу, что даже новейший ПК с мощным процессором не годится для прибыльного майнинга, поскольку не может покрывать расходы на электроэнергию».

Тот майнер, которому удается первым решить задачу и расшифровать пазл, получает награду – обычно это некоторое количество новых криптомонет. Такой подход служил отличной мотивацией для тех, кто не жалел своего времени и вычислительной мощности компьютеров, чтобы поддерживать функциональность сети и создавать все новые монеты. Но поскольку сложность этих математических пазлов неуклонно росла (а для биткоина это было в большей степени актуально, чем для других криптовалют), майнеры постепенно пришли к выводу, что даже новейший ПК с мощным процессором не годится для прибыльного майнинга, поскольку не может покрывать расходы на электроэнергию.

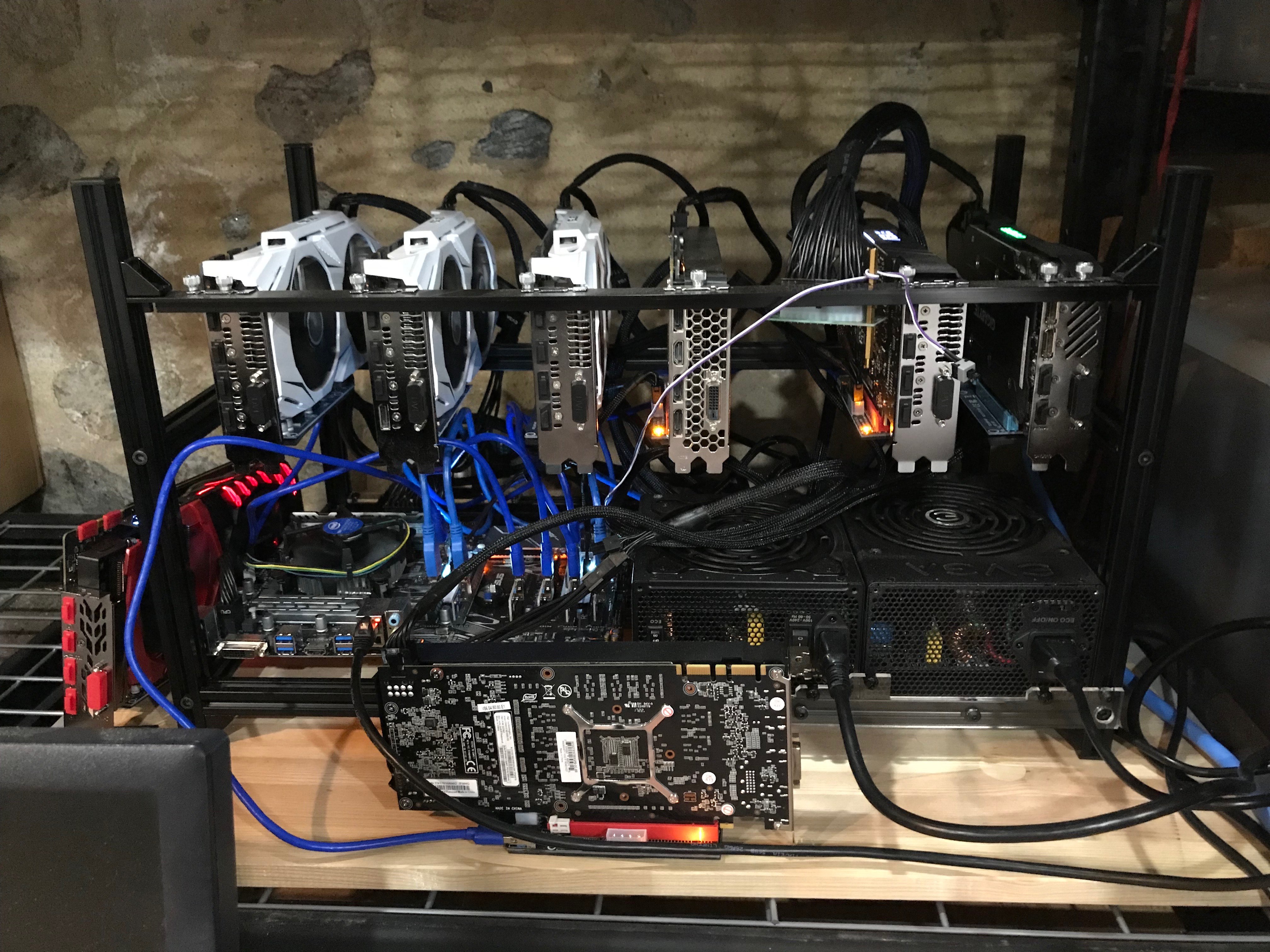

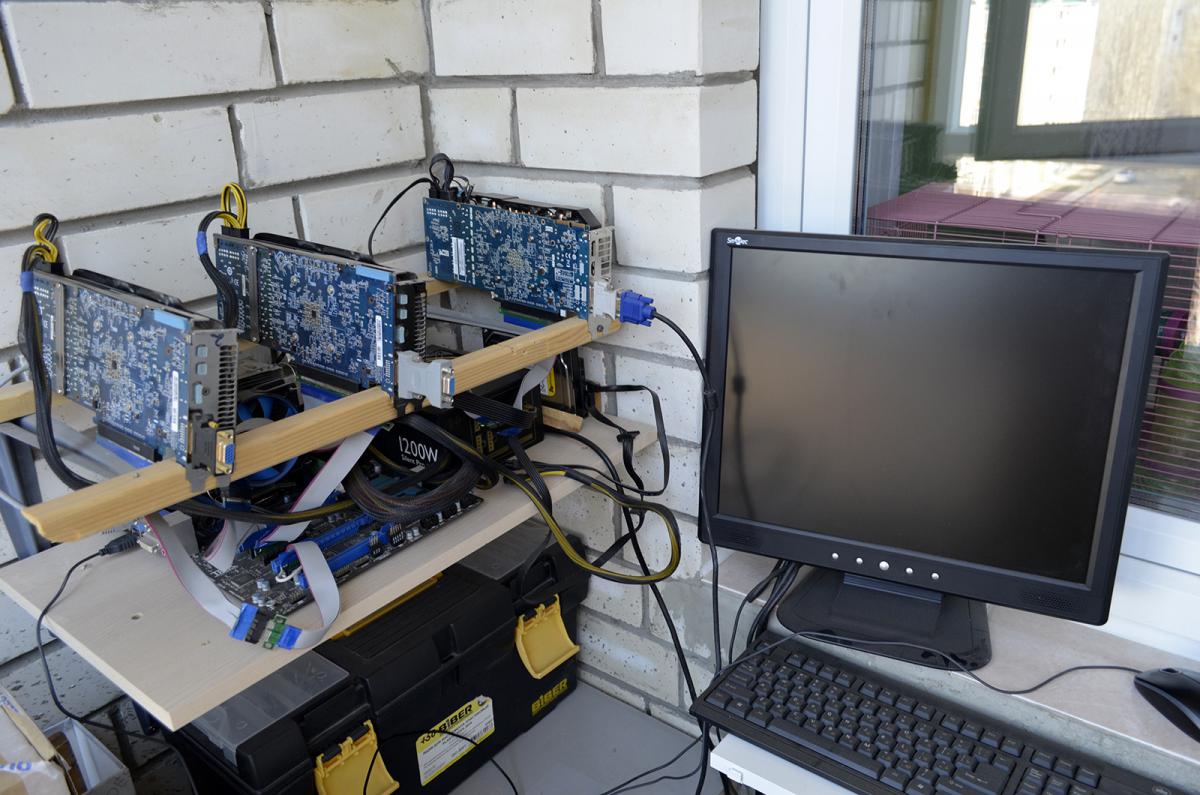

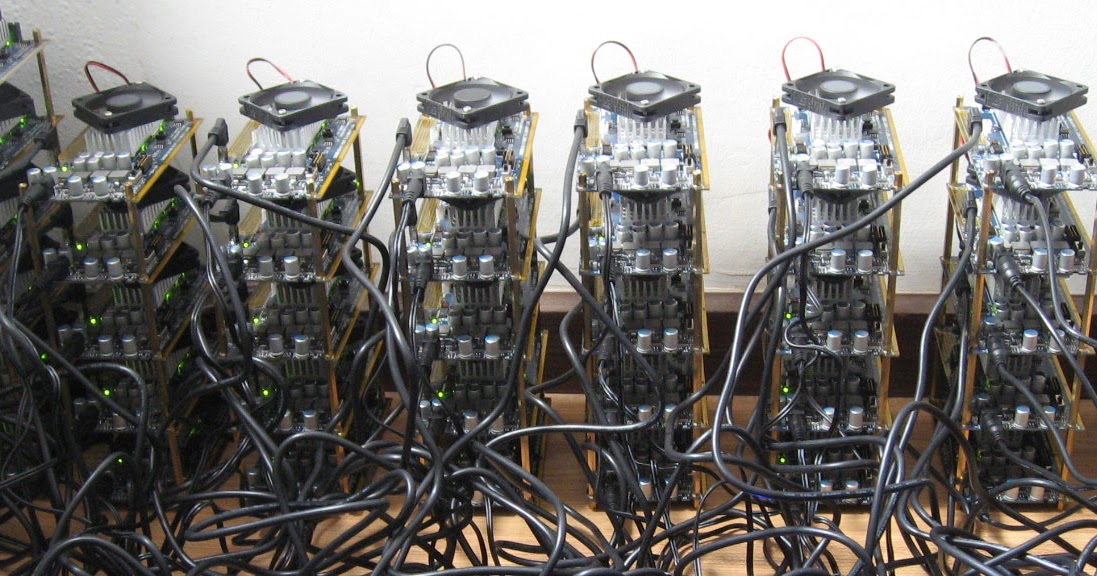

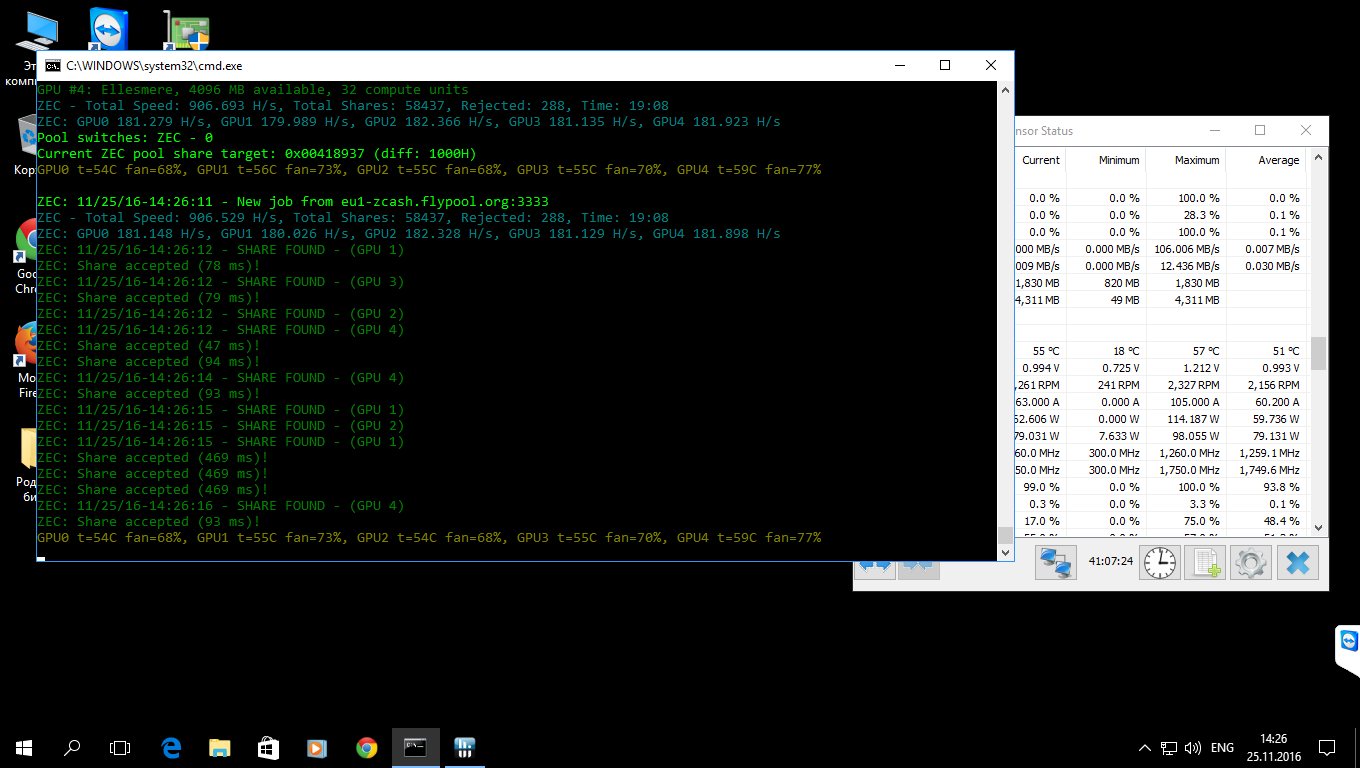

Майнеры вышли на новый уровень игры, начав применять мощные видеокарты, зачастую комбинируя несколько видеокарт, чтобы выполнять еще больше трудозатратных вычислений. Наконец, майнеры, которые хотели сохранить конкурентоспособность, стали возводить огромные компьютерные «фермы» со специализированным аппаратным обеспечением для майнинга криптовалют в промышленных масштабах. В этой точке развития мы находимся сегодня: серьезные игроки на рынке криптовалют вкладывают значительные средства и повышают ставки в борьбе с другими майнерами, чтобы решать уравнения раньше других и получать полагающуюся награду.

Наконец, майнеры, которые хотели сохранить конкурентоспособность, стали возводить огромные компьютерные «фермы» со специализированным аппаратным обеспечением для майнинга криптовалют в промышленных масштабах. В этой точке развития мы находимся сегодня: серьезные игроки на рынке криптовалют вкладывают значительные средства и повышают ставки в борьбе с другими майнерами, чтобы решать уравнения раньше других и получать полагающуюся награду.

Рост масштабов майнинга привел к тому, что сейчас он представляет собой чрезвычайно дорогую гонку вооружений: чтобы сохранить рентабельность, майнеры вынуждены потреблять огромные объемы вычислительных мощностей и электроэнергии. Например, перед тем как правительство Китая закрыло все фермы криптовалют в стране, на каждой такой ферме ежемесячные счета за электроэнергию достигали 80 000 долларов США.

«Вы можете и не заметить, как стали жертвой криптоджекинга».

Что такое криптоджекинг?

Криптоджекинг – это схема использования чужих устройств (компьютеров, смартфонов, планшетных ПК или даже серверов) без ведома их владельцев с целью скрытого майнинга криптовалют. Вместо того чтобы строить специализированные компьютерные системы для добычи криптовалют, хакеры прибегают к методам криптоджекинга и похищают вычислительные мощности с устройств своих жертв. Складывая все эти мощности, хакеры могут успешно (а главное – без существенных затрат) конкурировать с крупными игроками на рынке добычи криптовалют.

Вместо того чтобы строить специализированные компьютерные системы для добычи криптовалют, хакеры прибегают к методам криптоджекинга и похищают вычислительные мощности с устройств своих жертв. Складывая все эти мощности, хакеры могут успешно (а главное – без существенных затрат) конкурировать с крупными игроками на рынке добычи криптовалют.

Вы можете и не заметить, как стали жертвой криптоджекинга. В большинстве случаев программы для криптоджекинга стремятся скрыть свою активность от пользователя, однако это вовсе не делает их безвредными. Кража вычислительной мощности замедляет работу компьютера, повышает счета за электроэнергию и сокращает срок эксплуатации устройства. В зависимости от того, насколько изощренной является атака, Вы можете заметить некоторые явные признаки вторжения. Если Ваш ПК или компьютер Mac начинает работать медленно или использовать вентилятор охлаждения чаще обычного, виной этому вполне может быть криптоджекинг.

Мотивация злоумышленников проста: деньги. Майнинг криптовалют – очень доходное дело, однако сегодня извлекать прибыль крайне тяжело в силу огромных сопутствующих расходов. Однако если кто-то ограничен в ресурсах и не слишком щепетилен в вопросах морали, то для него криптоджекинг становится эффективным и недорогим способом получить заветные криптомонеты.

Майнинг криптовалют – очень доходное дело, однако сегодня извлекать прибыль крайне тяжело в силу огромных сопутствующих расходов. Однако если кто-то ограничен в ресурсах и не слишком щепетилен в вопросах морали, то для него криптоджекинг становится эффективным и недорогим способом получить заветные криптомонеты.

Последние новости криптоджекинга – вредоносного майнинга

Согласно отчету Labs CTNT акценты угроз смещаются в сторону майнинга криптовалют

Вредоносный майнинг и проблема черного списка

Состояние вредоносного майнинга

Как работает криптоджекинг?

Криптоджекеры (программы для криптоджекинга) используют несколько способов поработить Ваш компьютер. Один из них похож на методы классического вредоносного ПО. Вы переходите по мошеннической ссылке в электронном письме – и код для майнинга загружается непосредственно на Ваш компьютер. Когда компьютер заражен, криптоджекер запускается и начинает непрерывно добывать заветную криптовалюту, оставаясь затерянным среди фоновых процессов. Поскольку объекты данного типа действуют локально, это позволяет причислить их к постоянным угрозам, представляющим опасность для компьютера.

Поскольку объекты данного типа действуют локально, это позволяет причислить их к постоянным угрозам, представляющим опасность для компьютера.

Альтернативный способ криптоджекинга иногда называют теневым майнингом. Как и в случае вредоносной рекламы, использующей уязвимости системы, данная схема предполагает внедрение небольшого кода JavaScript в веб-страницу. Это позволяет запустить добычу криптовалюты на компьютере пользователя, посетившего соответствующую веб-страницу.

«Теневой майнинг криптовалют может поразить даже Ваше мобильное устройство Android».

Когда технологии теневого майнинга только развивались, владельцы различных веб-сайтов, увлеченные добычей биткоинов, искали способы получить дополнительный доход и монетизировать трафик. Они открыто просили пользователей разрешить майнинг криптовалюты, пока те находились на их сайте. Это подавалось как честный обмен: Вы получали бесплатный контент, а они использовали Ваш компьютер для майнинга. Ведь Вы, как и другие пользователи, наверняка подолгу задерживаетесь, например, на сайтах с играми, а в это время код JavaScript успешно добывает монеты. После того как Вы закрываете веб-сайт, майнинг останавливается и высвобождает ресурсы компьютера. Теоретически в этом нет ничего зазорного, если владелец веб-сайта не лукавит насчет своих действий. Однако нет гарантий, что все веб-сайты столь честны.

После того как Вы закрываете веб-сайт, майнинг останавливается и высвобождает ресурсы компьютера. Теоретически в этом нет ничего зазорного, если владелец веб-сайта не лукавит насчет своих действий. Однако нет гарантий, что все веб-сайты столь честны.

В свою очередь, адепты откровенно вредоносного теневого майнинга не утруждают себя получением разрешений и даже продолжают майнинг после того, как пользователь покинул веб-сайт. Это обычный метод «работы» владельцев сомнительных веб-сайтов или хакеров, скомпрометировавших законные веб-сайты. Пользователи даже не догадываются, что сайт, который они посетили, похищал ресурсы компьютера для майнинга криптовалюты. Вредоносный код очень аккуратно эксплуатирует вычислительные мощности системы, оставаясь незамеченным. При этом видимое окно браузера может быть закрыто, однако скрытое окно продолжает работать. Обычно это так называемое всплывающее окно заднего плана, которое в силу своего небольшого размера прячется за панелью задач или часами.

Теневой майнинг криптовалют может поразить даже Ваше мобильное устройство Android. В этом случае злоумышленники прибегают к тем же методам, что и при атаке на настольные компьютеры. Это может быть троянская программа, скрытая в загружаемом приложении. Или пользователь телефона может быть перенаправлен на зараженный веб-сайт, который оставит в системе такое же незаметное всплывающее окно. Кроме того, существует троянская программа, которая проникает в систему Android и приносит за собой крайне агрессивный установщик; он в свою очередь перегружает процессор, вызывает чрезмерный нагрев телефона и истощает аккумулятор (иногда даже вызывая его деформацию), что, разумеется, приводит устройство Android в полную негодность. Вот так.

Вы можете подумать, что нет смысла атаковать телефон, обладающий сравнительно небольшой вычислительной мощностью. Это верно для отдельно взятого устройства. Но если атаки носят массовый характер, то огромное количество смартфонов генерирует именно тот объем ресурсов, который способен удовлетворить жажду наживы мастеров криптоджекинга.

Некоторые эксперты в области кибербезопасности указывают на тот факт, что, в отличие от большинства других типов вредоносного ПО, скрипты для криптоджекинга не повреждают компьютеры или хранящиеся на них данные. Вместе с тем, кража ресурсов процессора имеет свои последствия. Разумеется, замедление работы компьютера является лишь источником раздражения для конкретного пользователя. Однако крупные организации, в которых оказываются заражены многие системы, несут серьезные убытки. Дополнительные затраты на электроэнергию, расходы на работу IT-отдела, упущенные возможности – вот лишь некоторые последствия атаки криптоджекеров, с которыми сталкиваются различные организации.

Насколько распространен криптоджекинг?

Криптоджекинг – относительно новое явление, однако он уже представляет собой одну из самых распространенных онлайн-угроз. Недавно в блоге Malwarebytes мы опубликовали доклад нашего научно-исследовательского отдела, согласно которому с сентября 2017 года вредоносный майнинг криптовалют (еще одно обозначение криптоджекинга) уверено удерживает первое место в рейтинге наиболее часто обнаруживаемых вредоносных объектов. Уже в октябре 2017 года журнал Fortune предположил, что в ближайшем будущем криптоджекинг станет самой серьезной угрозой в онлайн-мире. Наконец, согласно нашим данным только в первом квартале 2018 года количество обнаруживаемых вредоносных программ для криптоджекинга на платформе Android выросло на 4000 процентов.

Уже в октябре 2017 года журнал Fortune предположил, что в ближайшем будущем криптоджекинг станет самой серьезной угрозой в онлайн-мире. Наконец, согласно нашим данным только в первом квартале 2018 года количество обнаруживаемых вредоносных программ для криптоджекинга на платформе Android выросло на 4000 процентов.

Авторы программ для криптоджекинга повышают ставки в этой игре, захватывая все более мощное аппаратное обеспечение. Показательным примером может послужить инцидент, когда криптоджекеры проникли в технологическую сеть европейской системы контроля водоснабжения, в результате ее оператор столкнулся со значительными трудностями в управлении коммунальным комплексом. В этом докладе упомянут еще один случай, когда группа российских ученых якобы приспособила для майнинга биткоина суперкомпьютер, обслуживающий ядерные разработки.

«Кажется, что киберпреступники все больше предпочитают криптоджекинг программам-вымогателям».

Эти случаи поражают воображение. Однако криптоджекинг мобильных устройств остается более насущной проблемой, поскольку хищение небольшого количества ресурсов с множества устройств может принести действительно крупные суммы. Кажется, что киберпреступники все больше предпочитают криптоджекинг программам-вымогателям (которые, к слову, обычно требуют выкуп именно в криптовалюте), поскольку такой вид деятельности приносит хакерам больше денег и меньше рисков.

Кажется, что киберпреступники все больше предпочитают криптоджекинг программам-вымогателям (которые, к слову, обычно требуют выкуп именно в криптовалюте), поскольку такой вид деятельности приносит хакерам больше денег и меньше рисков.

Как защититься от криптоджекинга?

Если Вы стали жертвой криптоджекинга, например вследствие атаки вредоносного объекта на локальном уровне системы или через браузер, то вручную обнаружить последствия вторжения достаточно затруднительно. А поиск причин слишком интенсивной работы процессора также может быть нелегкой задачей. Вредоносные процессы могут скрываться глубоко в недрах системы или маскироваться под обычные приложения, чтобы обмануть Вас и избежать удаления. У криптоджекинга есть еще один «бонус»: когда компьютер работает на максимальной мощности, он выполняет все операции крайне медленно, что еще более затрудняет поиск вредоносных объектов в системе. Что касается защиты, то, как и в случае с другим вредоносным ПО, лучше принять меры предосторожности до того, как пропустите удар.

Один из очевидных вариантов – отключить JavaScript в браузере, используемом для работы в Интернете. С одной стороны, так Вы остановите теневой майнинг; с другой стороны, это не даст Вам в полной мере использовать нужные функции веб-сайтов. Вы также можете воспользоваться специальными программами, например No Coin или MinerBlock, которые блокируют активность майнеров на популярных веб-сайтах. Обе эти программы имеют расширения для браузеров Chrome, Firefox и Opera. Последние версии Opera даже имеют встроенную функцию NoCoin.

«Какой бы способ атаки ни использовали злоумышленники – вредоносное ПО, теневую загрузку через браузер или троянскую программу, – мы всегда защитим Вас от криптоджекинга».

Однако мы рекомендуем Вам избегать слишком специализированных решений и воспользоваться более универсальной программой, способной обеспечить Вашу кибербезопасность. Программа Malwarebytes защитит Вас не только от криптоджекинга. Она также способна противостоять вредоносному ПО, программам-вымогателям и многим другим интернет-угрозам. Какой бы способ атаки ни использовали злоумышленники – вредоносное ПО, теневую загрузку через браузер или троянскую программу, – мы всегда защитим Вас от криптоджекинга.

Какой бы способ атаки ни использовали злоумышленники – вредоносное ПО, теневую загрузку через браузер или троянскую программу, – мы всегда защитим Вас от криптоджекинга.

В условиях, когда ландшафт киберугроз постоянно меняется, чрезвычайно важно обезопасить себя от новых типов компьютерной напасти, среди которых видное место занимает криптоджекинг. С программой Malwarebytes Вы получите эффективное средство защиты, способное обнаруживать и блокировать любые попытки вторжения, так что ресурсы Вашего компьютера будут принадлежать только Вам.

Если Вам нужна более подробная информация, пожалуйста, ознакомьтесь с заметкой Питера Арнца «How to protect your computer from malicious cryptomining» (Как защитить свой компьютер от вредоносного майнинга криптовалют).Как понять, что с вашего ПК майнят биткоины без разрешения. И как этого не допустить

21 Сентября, 2017, 16:15

21754

Недавно один из старейших торрент-трекеров The Pirate Bay уличили в эксплуатации мощностей процессоров его пользователей для майнинга (без их ведома). Администрация сайта использовала сервис CoinHive, встраивая простой Javascript-код в сайт. Когда пользователь заходит на страницу со скриптом, часть мощности процессора его компьютера использовалась для майнинга. Такой подход позиционировался как альтернатива показу рекламы.

Администрация сайта использовала сервис CoinHive, встраивая простой Javascript-код в сайт. Когда пользователь заходит на страницу со скриптом, часть мощности процессора его компьютера использовалась для майнинга. Такой подход позиционировался как альтернатива показу рекламы.

Такие случаи — не единичны. Еще в апреле 2013 года, когда ажиотаж вокруг криптовалют только разгорался, сотрудник игровой сети ESEA (которая предоставляла игрокам Counter-Strike античитинговый софт) майнил для себя биткоины на сети из 14 000 компьютеров игроков — по тогдашнему курсу он даже успел намайнить 30 биткоинов или же порядка $3700 (на то время). ПК-геймеры — идеальная аудитория для такой схемы, ведь они как правило тратятся на апгрейды «железа». Сегодня пользователь может наткнуться на встроенный в браузер или загружаемый скрипт для майнинга на популярных сайтах. Один такой случай описывает эксперт по информационной безопасности Дмитрий Снопченко.

Зайдя на сайт professorweb. ru, он заметил, что компьютер начинает подвисать. Проверив, в чем дело, он обнаружил в исходниках сайта JS-код, который позволяет веб-мастеру майнить криптовалюту прямо из браузера и без ведома пользователя.

ru, он заметил, что компьютер начинает подвисать. Проверив, в чем дело, он обнаружил в исходниках сайта JS-код, который позволяет веб-мастеру майнить криптовалюту прямо из браузера и без ведома пользователя.

Пользователь заходит на сайт и мощности его процессора начинают частично использоваться под майнинг. В этом случае (как и в истории с The Pirate Bay) речь шла о решении под названием CoinHive, которое открыто продвигается в интернете под слоганом Monetize Your Business With Your Users’ CPU Power. На сайте CoinHive — детальная инструкция для веб-мастера, как создать скрипт и поместить на своем сайте. При этом, к примеру, с помощью VirusTotal этот скрипт нельзя обнаружить.

«Скрипт замечен не только на этом сайте, но и на некоторых онлайн-кинотеатрах. Так что пока вы смотрите пиратский фильм бесплатно, не обольщайтесь — кто-то на вас все равно заработает», — пишет Дмитрий.

По просьбе редакции Дмитрий сформулировал несколько несложных советов о том, как заметить «беспризорные» скрипты-майнеры у себя на компьютере и как от них избавиться:

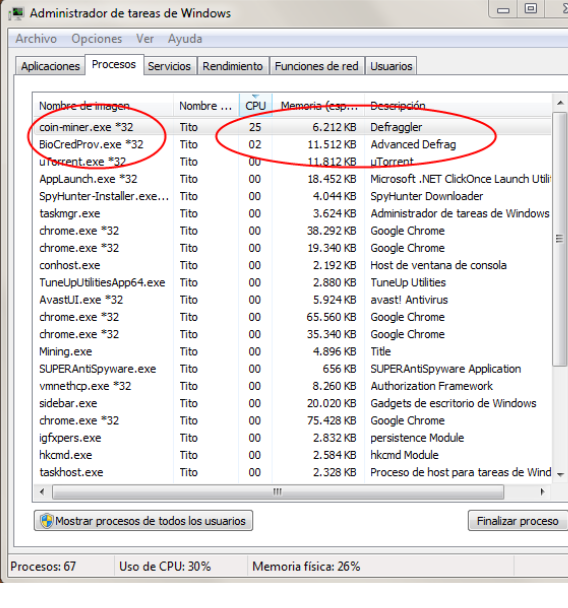

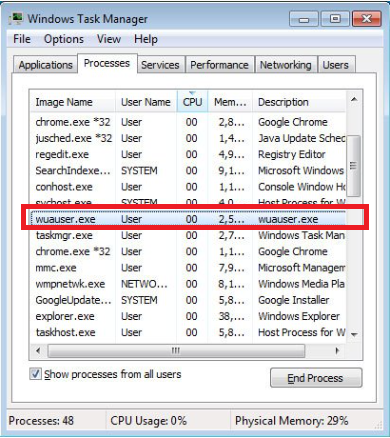

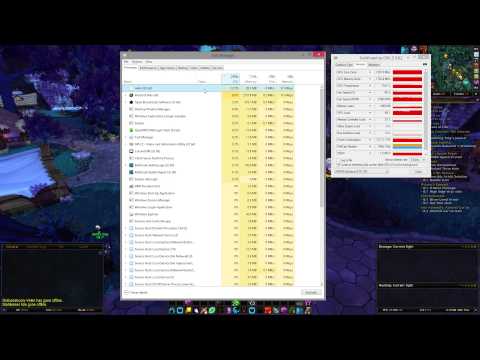

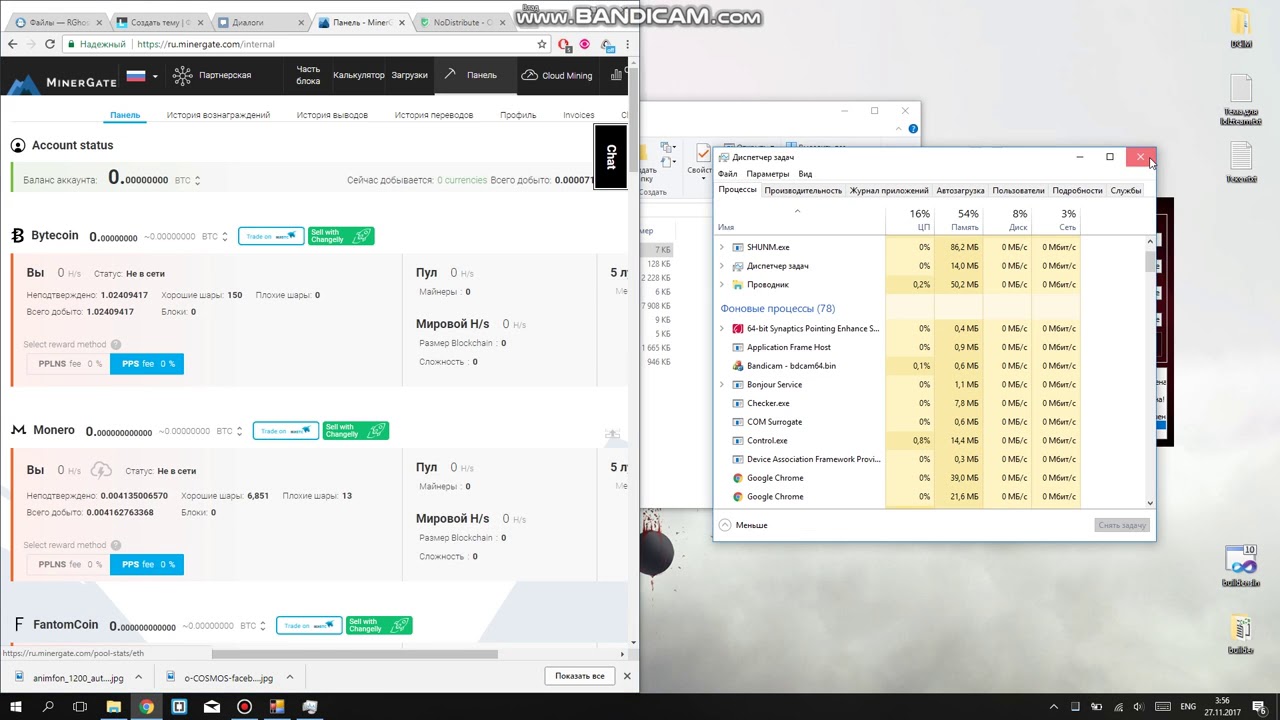

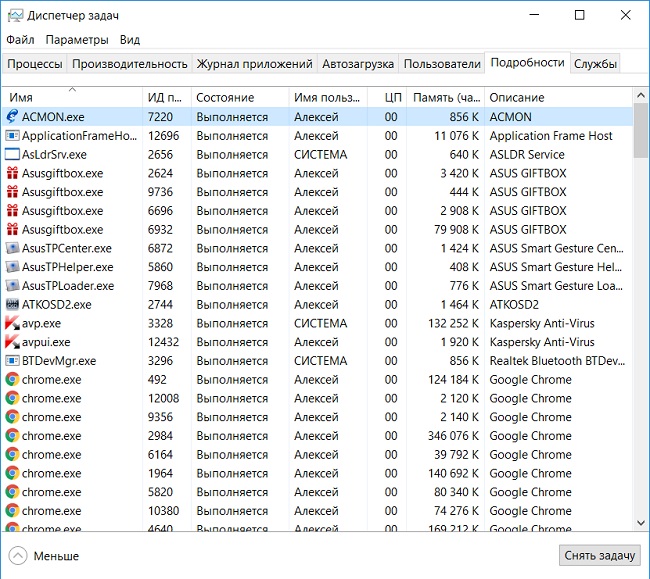

- Если вы замечаете, что потребление ресурсов компьютера резко выросло (сильнее зашумел кулер, начал нагреваться ноутбук, начали подвисать программы), нелишним будет зайти в диспетчер задач (в Windows он вызывается по Ctrl-Shift-Esc, в Chrome есть свой диспетчер задач) и посмотреть, какая программа за это в ответе.

Там же в разделе «Процессы» можно проверить нагрузку на ЦП и оперативную память. Если у вас запущена какая-то «тяжелая» программа, (к примеру, вы монтируете HD-видео, у вас работает AutoCAD или MatLab) — это нормально. Если же все, что у вас запущено — это браузер с 5-7 вкладками, стоит проверить все внимательней.

Там же в разделе «Процессы» можно проверить нагрузку на ЦП и оперативную память. Если у вас запущена какая-то «тяжелая» программа, (к примеру, вы монтируете HD-видео, у вас работает AutoCAD или MatLab) — это нормально. Если же все, что у вас запущено — это браузер с 5-7 вкладками, стоит проверить все внимательней. - Если вы видите подобный процесс в диспетчере, можно там же попробовать остановить его и посмотреть, что будет дальше — потребление ресурсов компьютера должно резко упасть.

- Если процесс самовосстановился через какое-то время — это тревожный признак. Можно попробовать отключить компьютер от интернета и посмотреть, упала ли нагрузка. Если нет — проверить ПК свежеобновленным антивирусом. Такие скрипты могут запускаться не только из браузера, но и с ПК (к примеру, если до этого скрипт-дроппер запустился на компьютере и скачал основную программу).

- Можно провести более тщательную проверку. Проверить исходный код страницы, которая «грузит» компьютер. Прямо из диспетчера можно открыть расположение файла, поискать его по названию в Google, проверить в базе VirusTotal и удалить, если он покажется подозрительным.

- В сети появились расширения, которые позволяют отлавливать такие программы-майнеры. К примеру, Денис Ширяев (ранее занимался Dirty.ru) рекомендовал в Telegram расширение для Chrome под названием No Coin. Перед установкой лучше его также проверить (у него неплохой рейтинг, но пока мало отзывов).

«Схем загрузки майнера — сотни. Как-то его даже вшили в игрушку, которую выложили на торрент за два дня до релиза, и которую игроки тут же кинулись скачивать и ставить. Для пользователей действуют все обычные правила для интернет-безопасности: обязательное наличие антивируса класса Intertet Security, понимание социальной инженерии (не открывать подозрительные ссылки, ссылки на то, чего не ожидали получить) и здоровая параноя», — говорит Дмитрий.

Напомним, с января следующего года в одном из кантонов Швейцарии гражданам разрешат платить налоги частично в биткоинах.

Вирус майнер: как найти и удалить скрытую угрозу

Как обнаружить и удалить скрытый майнер в Windows

Под скрытым майнером подразумевается программа-вирус, которая использует ресурсы вашего компьютера для добычи криптовалют. Делается это в автоматическом режиме без ведома пользователя и каких-либо предупреждений.

Делается это в автоматическом режиме без ведома пользователя и каких-либо предупреждений.

Чаще всего поймать скрытый майнер можно при скачивании файлов из непроверенных источников. Обычно это какой-то пиратский контент, который пользуется большой популярностью среди пользователей.

Также наткнуться на подобный вирус можно при получении различных спам-рассылок.

В любом варианте вы получаете желаемое, а вместе с этим на ваш компьютер может быть загружен скрытый майнер или утилита для его автоматического скачивания из Сети.

Чем опасен скрытый майнер

Майнер заставляет ваш ПК работать на максимальном уровне производительности, а значит, даже при выполнении несложных офисных задач компьютер может изрядно тормозить. Длительная работа на пределе своих возможностей рано или поздно скажется на «железе».

В первую очередь может пострадать видеокарта, процессор, оперативная память и даже система охлаждения, которая просто не сумеет справиться с ежедневными стресс-тестами.

Также майнеры вполне могут получить доступ к вашим персональным данным, хранящимся на компьютере. Здесь в ход может пойти всё: начиная от простых фотографий и заканчивая данными различных аккаунтов и электронных кошельков. А это уже очень опасно.

Как майнеру удаётся прятаться

Обычно за работу майнера на вашем ПК отвечает отдельный сервис, который позволяет прятать и маскировать угрозу. Именно такой спутник контролирует автозапуск и поведение вируса, делая его незаметным для вас.

К примеру, данный сервис может приостанавливать работу майнера при запуске каких-то тяжёлых шутеров. Это позволяет освободить ресурсы компьютера и отдать их игре, чтобы пользователь не почувствовал тормозов и проседания частоты кадров. По закрытию шутера вирус вновь возьмётся за работу.

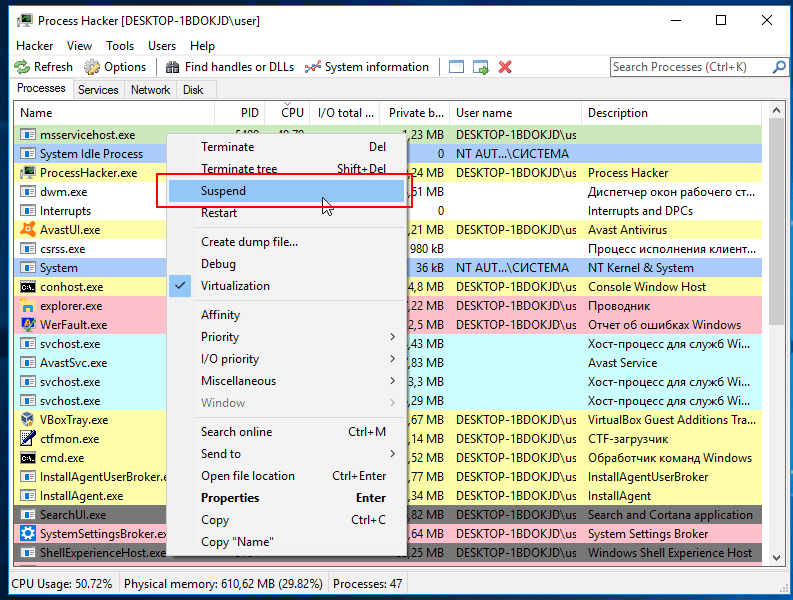

Этот же сервис сопровождения способен отследить запуск программ мониторинга активности системы, чтобы быстро отключить майнер, выгрузив его из списка запущенных процессов. Однако особенно опасные вирусы и вовсе могут попытаться отключить средства сканирования на вашем компьютере, исключив обнаружение.

Как обнаружить скрытый майнер

Если вы стали замечать, что компьютер стал изрядно тормозить и греться, в первую очередь стоит запустить проверку антивирусом со свежими базами. В случае с простыми майнерами проблем быть не должно. Угроза будет обнаружена и устранена. С хорошо скрывающими своё присутствие вирусами придётся повозиться.

Отследить скрытые майнеры позволит систематический мониторинг «Диспетчера задач», который на Windows можно открыть при помощи комбинации клавиш Ctrl + Alt + Del или Ctrl + Shift + Esc. В течение 10–15 минут вам нужно просто понаблюдать за активными процессами при полном бездействии. Закройте все программы и даже не шевелите мышкой.

Если при таком сценарии какой-то из активных или же внезапно появившихся процессов продолжает нагружать «железо» — это верный повод задуматься. Происхождение такого процесса можно проверить с помощью вкладки «Подробности» или через поиск в интернете.

Многие скрытые майнеры, использующие в основном видеокарту ПК, могут не нагружать центральный процессор, а значит, и в «Диспетчере задач» на старых версиях Windows они не засветятся.

Именно поэтому лучше оценивать нагрузку на «железо» с помощью специализированных утилит, таких как AnVir Task Manager или Process Explorer. Они покажут куда больше стандартного инструмента Windows.

Отдельно стоит выделить ситуацию, когда «Диспетчер задач» демонстрирует чрезмерную нагрузку на процессор со стороны браузера. Это вполне может быть результатом воздействия веб-майнера, функционирующего через определённый веб-сайт.

Как удалить скрытый майнер с компьютера

Первым и самым логичным оружием в борьбе против такой напасти является антивирус, о чём уже было сказано выше. Однако нередко майнеры не распознаются как зловредные угрозы. Максимум они приравниваются к потенциально опасным, особенно если на компьютер попали вместе с пиратской игрой или взломанной программой.

В случае отсутствия у вас мощного антивируса можно прибегнуть к помощи небольших лечащих утилит. В пример можно привести Dr.Web CureIt!, которую нередко используют для поиска скрытых майнеров. Распространяется она бесплатно.

Распространяется она бесплатно.

Вручную, без каких-либо сторонних инструментов удаление вируса также возможно, но вы должны быть на 100% уверены, что обнаружили именно майнер. В таком случае вам нужно перейти в реестр, набрав regedit в поиске Windows, и в нём сочетанием клавиш Ctrl + F запустить внутренний поиск (или же через «Правка» → «Найти»).

В открывшейся строке введите название процесса из диспетчера, за которым, по вашему мнению, скрывается майнер. Все обнаруженные совпадения нужно удалить через контекстное меню. После этого можно перезагрузить компьютер и оценить изменения нагрузки на «железо».

Заключение

Важно понимать, что скрытый майнер опасен не только чрезмерной нагрузкой на ПК, но и возможностью перехвата ваших личных данных. При первом же намёке на такую угрозу запустите глубокую проверку памяти компьютера актуальным антивирусом.

Не забывайте, что тормозить ваш компьютер может по самым различным причинам. Более важным признаком угрозы скрытого майнига является чрезмерная активность ПК во время простоя или при выполнении элементарных задач. Обращайте внимание на работу кулеров видеокарты: они не должны шуметь при отсутствии нагрузки.

Более важным признаком угрозы скрытого майнига является чрезмерная активность ПК во время простоя или при выполнении элементарных задач. Обращайте внимание на работу кулеров видеокарты: они не должны шуметь при отсутствии нагрузки.

Если же вы всё-таки обнаружили неизвестный процесс, нагружающий компьютер под завязку, с ним определённо нужно разобраться. С помощью антивирусного ПО или же вручную, отыскав и удалив его через реестр.

Читайте также

Источник: https://lifehacker.ru/skrytyj-majner/

Как обнаружить скрытый майнер на компьютере, как удалить его без последствий

WindowsTen » Инструкции » Как найти скрытый майнер на ПК

12 Мар, 2018 в 14:18 Автор: Константин

Если ваш компьютер постоянно тормозит и работает на максимальных мощностях, то это повод проверить его на наличие вирусов-майнеров. Рассмотрим, как обнаружить скрытый майнер на компьютере и удалить его.

Скрытый майнер — это программа-вирус, которая использует производительность вашего ПК для майнинга (добычи) криптовалют. Заражение происходит через:

Заражение происходит через:

- вредоносные сообщения;

- скачанные файлы;

- спам-рассылку.

В видео более подробно рассказано о том, что такое майнинг и как он работает.

Первые упоминания о скрытом майнинге появились в 2011 году, но тогда это были единичные случаи. На начало 2018 года данная проблема занимает одну из лидирующий позиций в новостных лентах.

Троян-майнер несет большую опасность для ПК:

- Уменьшает срок службы «железа».

ПК работает на максимальной нагрузке длительное время, что негативно сказывается на максимальном сроке службы:- процессора;

- видеокарты;

- ОЗУ;

- системы охлаждения.

- Ограничивает производительность.

Во время использования зараженного компьютера для своих задач пользователь получает мизерную производительность, ведь основная ее часть идет на скрытый майнинг. - Открывает доступ к личным данным.

Поскольку майнер — это троян, то он получает доступ к персональной информации пользователя. Последнее время участились случаи кражи электронных кошельков и паролей. Злоумышленник не только использует производительность вашего ПК, но и ворует конфиденциальные данные.

Последнее время участились случаи кражи электронных кошельков и паролей. Злоумышленник не только использует производительность вашего ПК, но и ворует конфиденциальные данные.

Как обнаружить и удалить

Совет! Просканируйте систему антивирусом, возможно вам попадется обычный майнер, который не скрывает свое присутствие. В таком случае он будет обнаружен и автоматически удален антивирусным ПО.

Обычно обнаружить троян пользователю довольно-таки сложно, ведь разработчики вирусного ПО постаралась максимально скрыть его работу. Новые майнеры способны маскировать свою деятельность:

- Отключаться во время работы пользователя с требовательными приложениями.

- Маскироваться в Диспетчере задач под другие приложения.

- Работать только во время «простоя» ПК.

Ваш компьютер может быть заражен, а вы даже и не заметите этого. Все зависит лишь от изобретательности хакеров. Постараемся максимально подробно рассказать, как выявить вредоносное ПО.

Важно! Будьте осторожны при удалении какого-либо файла, особенно если не уверены в его назначении. Все действия вы делаете на свой страх и риск!

Через Диспетчер задач

Немного коснемся интернет-майнинга. Есть сайты, которые с помощью специального скрипта получают доступ к производительности вашего ПК. Хакер, обойдя защиту интернет-ресурса, загружает туда свой вредоносный код, который майнит криптовалюты в момент вашего нахождения на сайте.

Понять, что вы попали на такой, очень просто, ведь при его посещении ваш компьютер начнет тормозить, а Диспетчер задач покажет сильную нагрузку на «железо». Достаточно просто покинуть сайт для прекращения процесса майнинга.

Для обнаружения вредоносного ПО в системе:

- Зайдите в Диспетчер задач, зажав одновременно «Ctrl + Shift + Esc».

- Понаблюдайте за процессами в течение 10 минут полного бездействия (включая движения мышью и нажатие клавиш).

Важно! Некоторые вирусы закрывают или блокируют Диспетчер задач для того, чтобы скрыть свою деятельность.

Если диспетчер закрылся самостоятельно или какая-либо программа начала грузить систему — это значит что ПК заражен майнером. - Если вирус не обнаружен — перейдите во вкладку «Подробности».

- Найдите процесс, отличающийся от стандартного (например, непонятные символы) и запишите название.

- В поиске Windows вбейте «regedit» → зайдите в реестр.

- «Правка» → «Найти».

- Введите название файла → удалите все совпадения.

Важно! Если вы не уверены в том, что файл можно удалять — напишите нам в комментариях, постараемся помочь.

- Просканируйте систему антивирусом (для примера использован стандартный антивирус, который находится в «Пуск» → «Параметры» → «Обновление и безопасность» → «Защитник Windows»).

- В случае обнаружения угроз, подтвердите их удаление.

- Перезагрузите ПК.

Через AnVir Task Manager

Обнаружить скрытый вирус поможет мультифункциональный диспетчер процессов AnVir.

- Скачайте и установите утилиту.

- Запустите ее и просмотрите запущенные процессы.

- При возникновении подозрений, наведите курсором на приложение для отображения информации о нем.

Обратите внимание! Некоторые трояны маскируются под системное приложение, но детали подделывать не умеют.

- После чего ПКМ → «Детальная информация» → «Производительность».

- Выбрав «1 день», просмотрите нагрузку на ПК в течении этого времени.

- Если процесс сильно нагружал систему — наведите курсором на него → запишите название и путь.

- Кликните по процессу ПКМ → «Завершить процесс».

- В поиске Windows вбейте «regedit» → зайдите в реестр.

- «Правка» → «Найти».

- Введите название файла → удалите все совпадения.

Важно! Если вы не уверены в том, что файл можно удалять — напишите нам в комментариях, постараемся помочь.

- Просканируйте систему антивирусом (для примера использован стандартный антивирус, который находится в «Пуск» → «Параметры» → «Обновление и безопасность» → «Защитник Windows»).

- В случае обнаружения угроз, подтвердите их удаление.

- Перезагрузите ПК.

WindowsБезопасностьВирусМайнерНастройкаПрограммы

Хороший сайт? Может подписаться?

Рассылка новостей из мира IT, полезных компьютерных трюков, интересных и познавательных статей. Всем подписчикам бесплатная компьютерная помощь.

Источник: https://windowsten.ru/kak-najti-skrytyj-majner-na-pk/

Вирус майнер – как обнаружить и удалить [полное руководство]

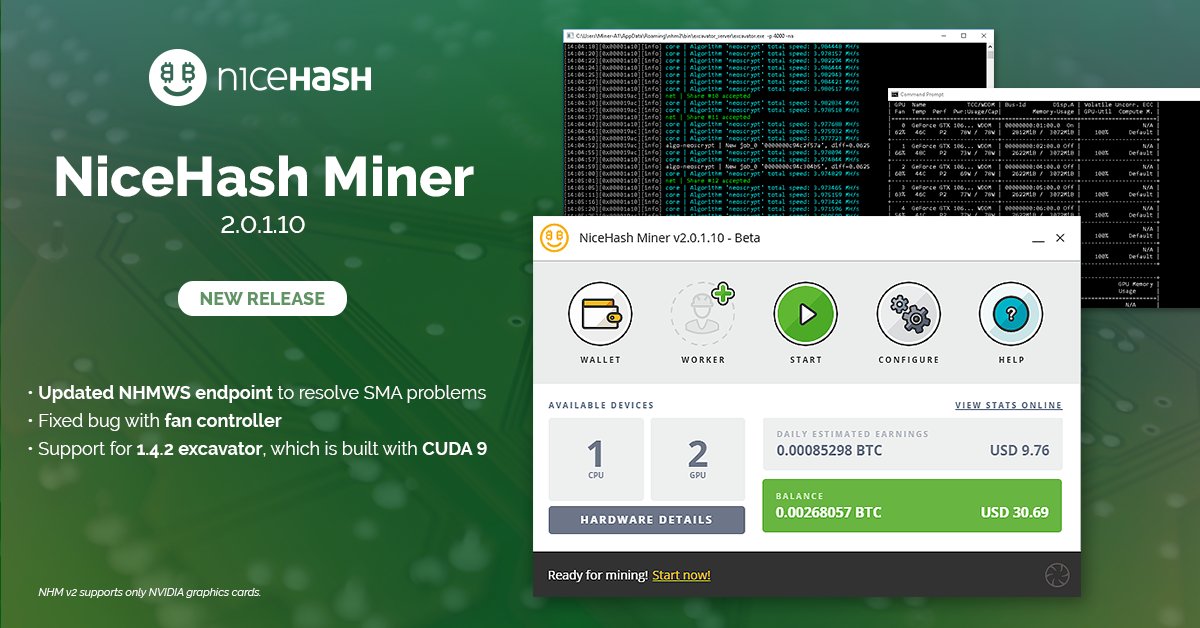

Майнинг стал одной из самых популярных и обсуждаемых тем последнего года. Множество людей по сей день инвестирует в эту индустрию и продолжают получать неплохие доходы. Конечно, не обошлось в данной индустрии и без злоумышленников, которые ищут лёгкий заработок.

Среди хакеров начали активно использоваться скрытые майнеры биткоинов. Так называют программы, которые устанавливаются на компьютере втайне от пользователя и используют ресурсы компьютера для майнинга криптовалюты в фоновом режиме.

В данной статье мы расскажем о том, как выявить скрытый майнинг, как избавиться от него и что это вообще.

Что такое скрытый майнинг криптовалют?

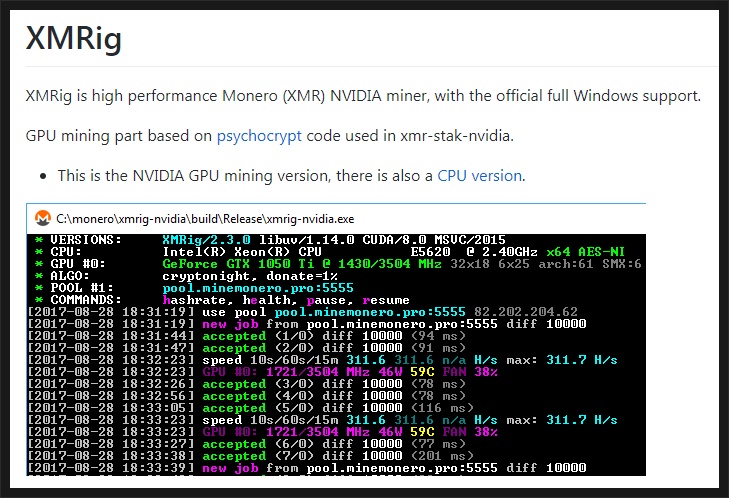

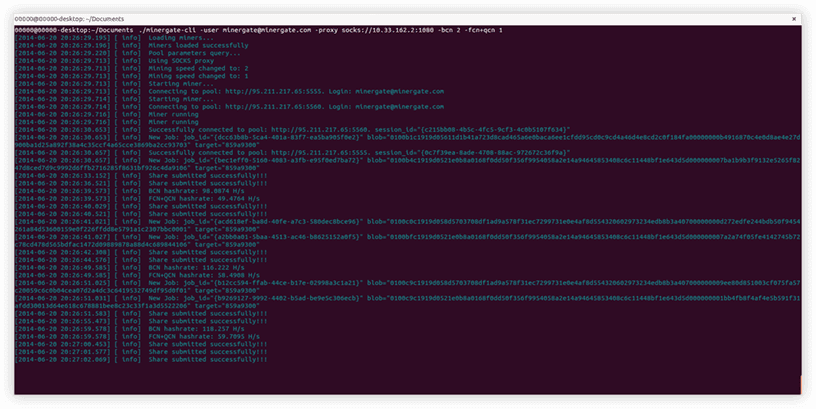

Скрытый майнинг – это процесс добычи криптовалюты злоумышленником с помощью компьютера ни о чём не подозревающей жертвы. Чаще всего используется скрытый майнинг Monero или ZCash.

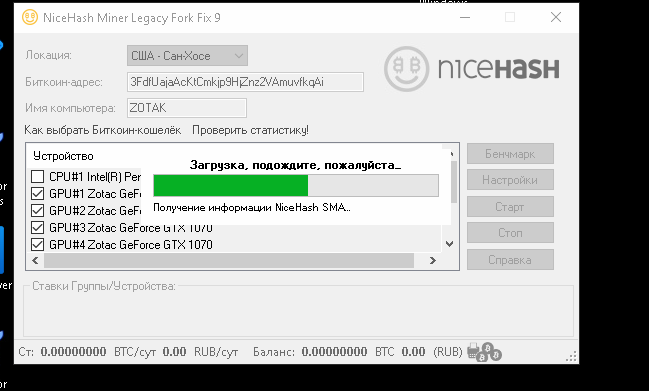

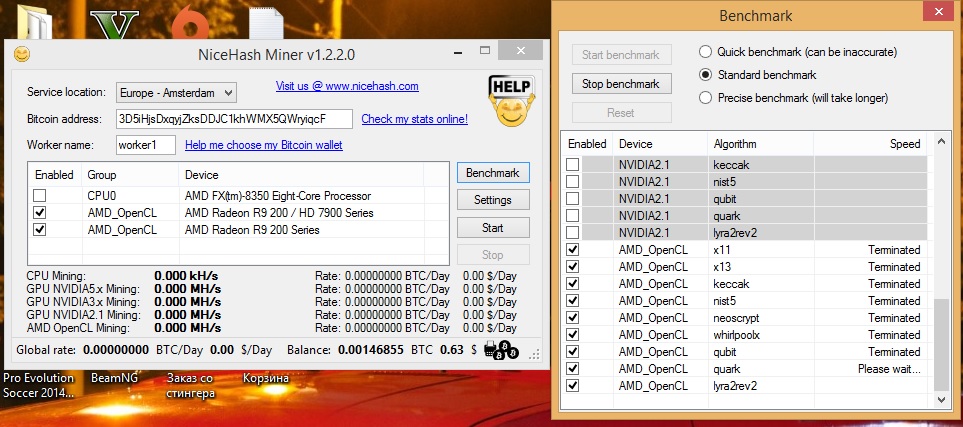

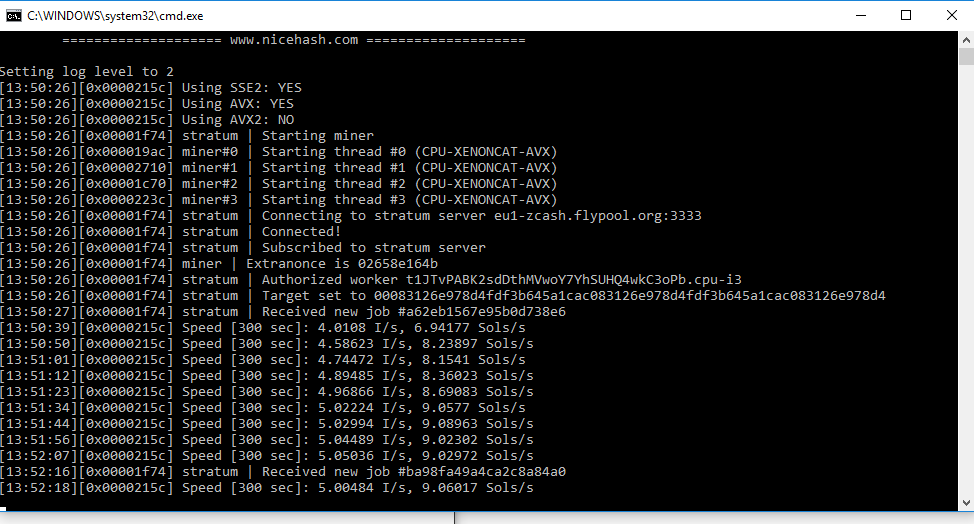

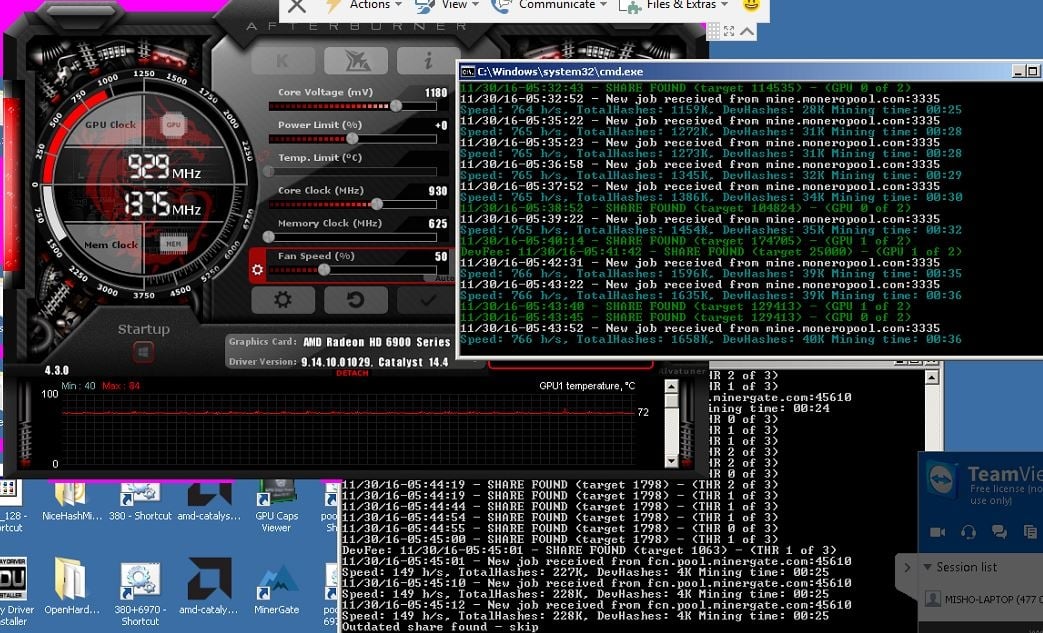

Устанавливаются приложения именно для добычи фокров, потому что эффективней добывать какой-нибудь более мелкий коин одним ядром, чем биткоин всей мощностью ПК. Более того, такие вирусы есть даже под Андроид. Также были случаи, когда хакеры использовали NiceHash и MinerGate.

Зачастую это случается в результате взлома, попадания в компьютер какой-либо вредоносной программы, будь то бот для майнинга или ботнет.

Часто разработчики таких вирусов не ограничиваются одним только майнингом на CPU или на видеокарте и дополняют свои программы различными шпионскими функциями. Так, например, вирус может воровать файлы кошельков различных валют, данные для входа в социальные сети или данные банковских карт.

Так, например, вирус может воровать файлы кошельков различных валют, данные для входа в социальные сети или данные банковских карт.

После таких атак компьютер становится чрезвычайно уязвимым и пользоваться им небезопасно. Следует отметить, что поиск ботнета иногда слишком сложен и невооружённым глазом его вычислить не получается. Связано это с тем, что не все вирусы дают высокую нагрузку на процессоре.

Некоторые из них берут совсем мало мощности для лучше маскировки. Особенно часто это применяется на высокопроизводительных системах. Кроме того, встречается и скрытый майнинг в браузере.

Однако современные обозреватели могут распознать такое и всегда сообщают, что этот сайт пытается использовать ваш браузер для добычи криптовалюты.

Как это работает?

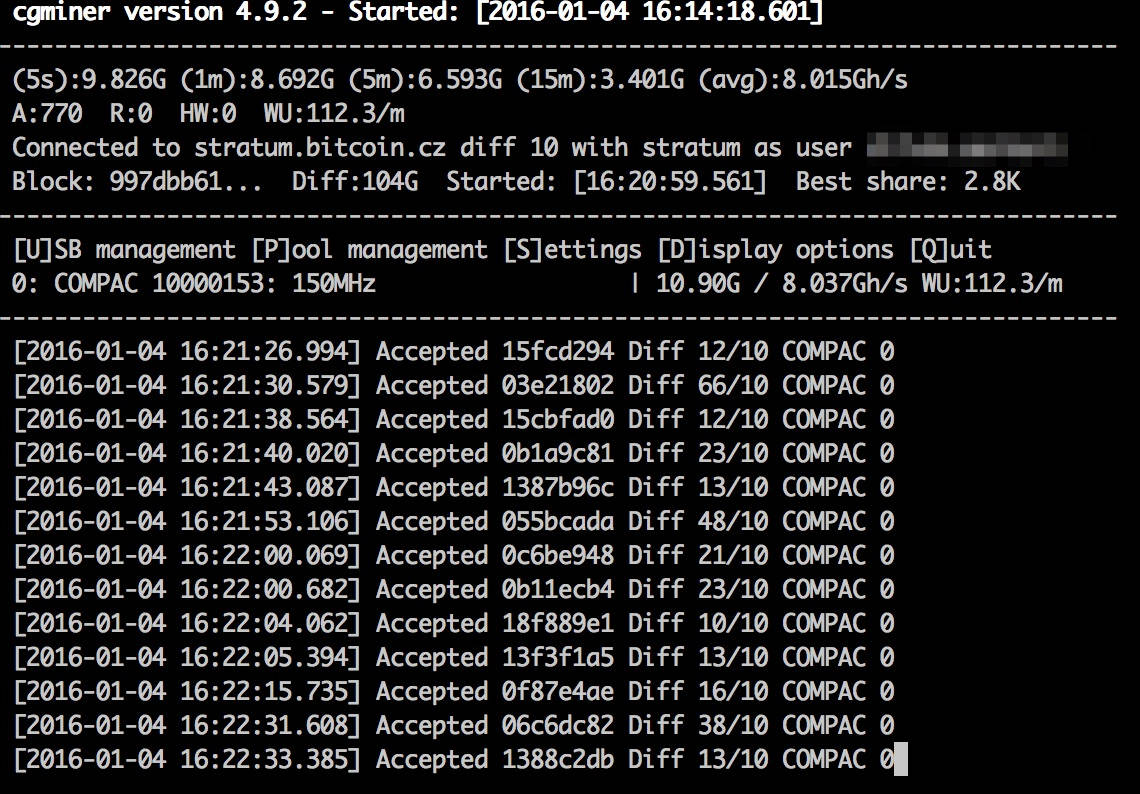

Алгоритм работы таких вирусов весьма прост. Программа осуществляет скрытый запуск майнера и подключается к пулу для майнинга, на котором происходит добыча криптовалют. Данные действия ощутимо грузят процессор.

Основной задачей софта является получение денег за несанкционированное использование чужих вычислительных мощностей. Мошенник получает заработанную жертвами криптовалюту прямо на свой кошелёк.

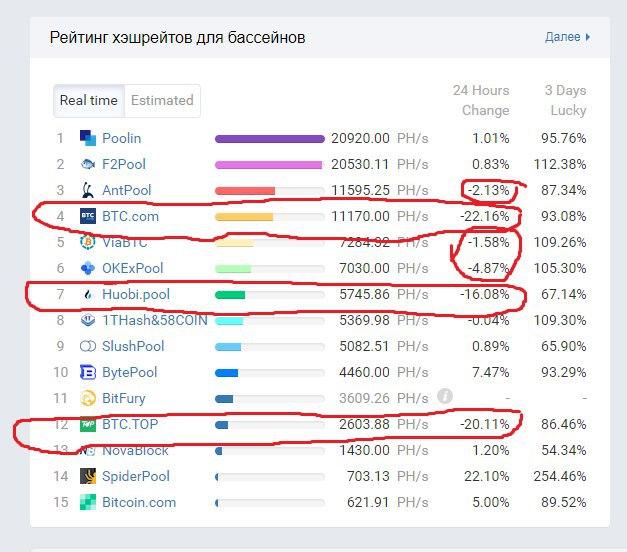

Пулы в такой схеме можно считать идеальным способом создания подобных ботнетов, ведь большинство пулов поддерживает неограниченное количество подключенных к одному адресу пользователей и их принадлежность не требуется никому доказывать.

А при наличии ботнета из сотен компьютеров можно легко использовать даже самые крупные пулы с высокой минимальной суммой вывода заработанных средств.

Как происходит заражение

Специалисты по безопасности выделяют несколько основных причин заражения ботнетом. Обычно такие вирусы попадают в компьютер по следующим причинам:

- Скачивание и запуск файлов из интернета. Хакеры находят множество способов распространения своих программ и встраивают их в раздачи на сомнительных сайтах.

- Физический контакт с заражённым устройством.

Также можно «подцепить»» такое ПО используя чужие флешки и другие устройства для хранения и передачи информации.

Также можно «подцепить»» такое ПО используя чужие флешки и другие устройства для хранения и передачи информации. - Несанкционированный удалённый доступ. Классический удалённый взлом также используется для заражения и по сей день.

В сети можно найти много новостей о том, как люди пытались использовать скрытый майнинг на работе, заражая целые офисы. Известные и случаи попыток распространения вредоносного ПО для майнинга через Телеграм.

Почему майнер работает в скрытом режиме?

Другой вопрос заключается в том, как такому вирусу получается оставаться необнаруженным и как определить его наличие. Весь секрет заключается в том, что на компьютер он попадает вместе с какими-то файлами и документами, а его установка происходит в тихом режиме.

Процесс добычи криптовалюты прячется под одну из служб Виндовс или не отображается вообще. Другая интересная особенность современного майнера заключается в том, что его работа прекращается при увеличении нагрузки. Делается это для уменьшения торможения и, соответственно, риска быть быть обнаруженным.

Может показаться, что хакеры существенно теряют прибыль, но такой подход безопасней для них при наличии большой сети взломанных ПК.

В отдельных случаях система даже сокрывает исходный код вируса, который автоматически восстанавливает его запуском bat на устройстве в случае удаления. В таких ситуациях процесс лечения может сильно затянуться и потребовать куда более серьёзных мер.

Как найти скрытый майнер на компьютере

Если у вас появились подозрения о наличии на вашем устройстве ботнета, то вами может быть легко произведена проверка на скрытый майнинг с помощью следующих шагов:

- Определить как происходит работа устройства при стандартной нагрузке вроде работы обычных программ или браузера. Важно, чтобы всё работало как обычно.

- Проверить стабильность системы с помощью компьютерной игры и уточнении показателей железа. Производительность не должна снизиться.

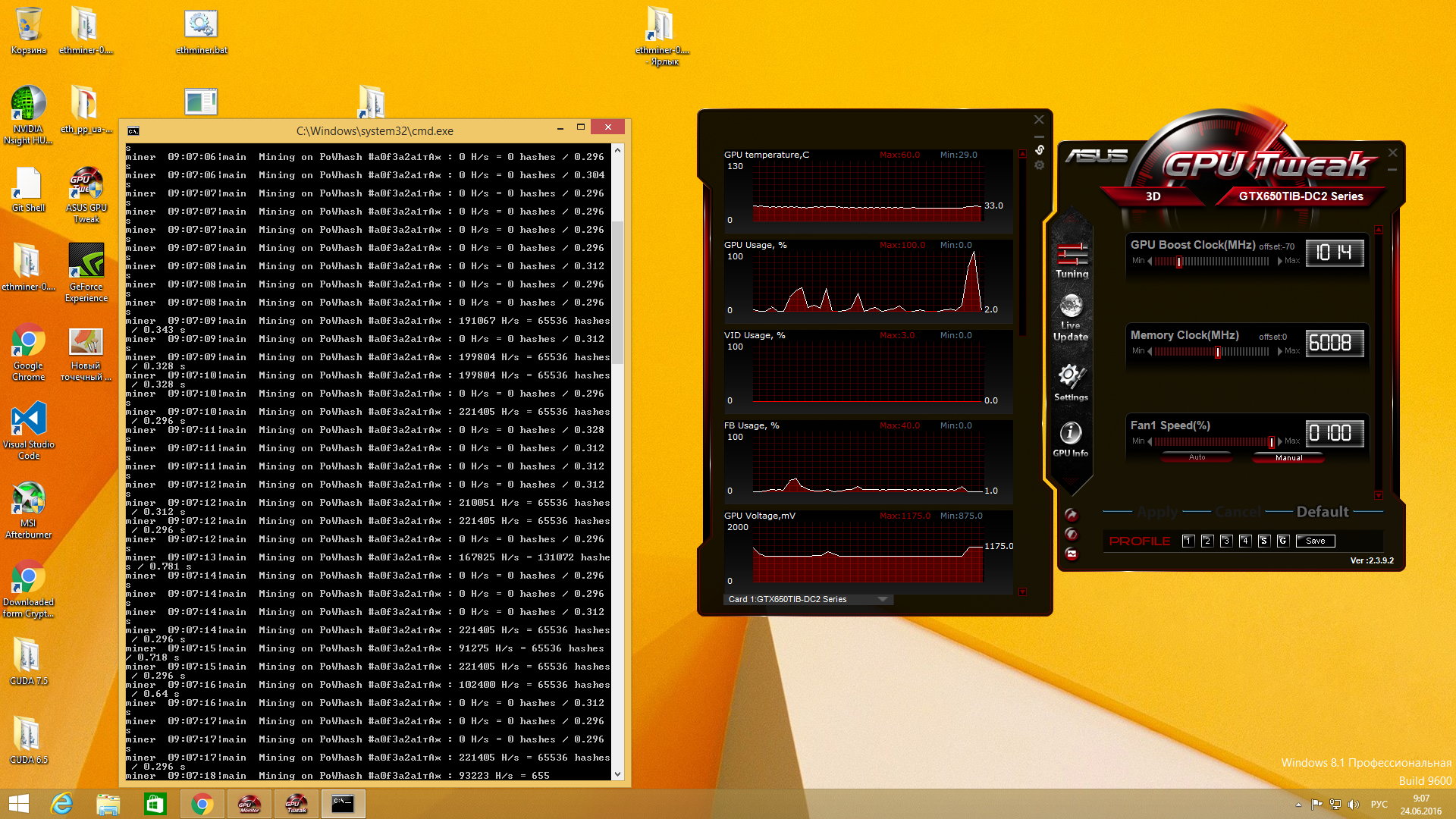

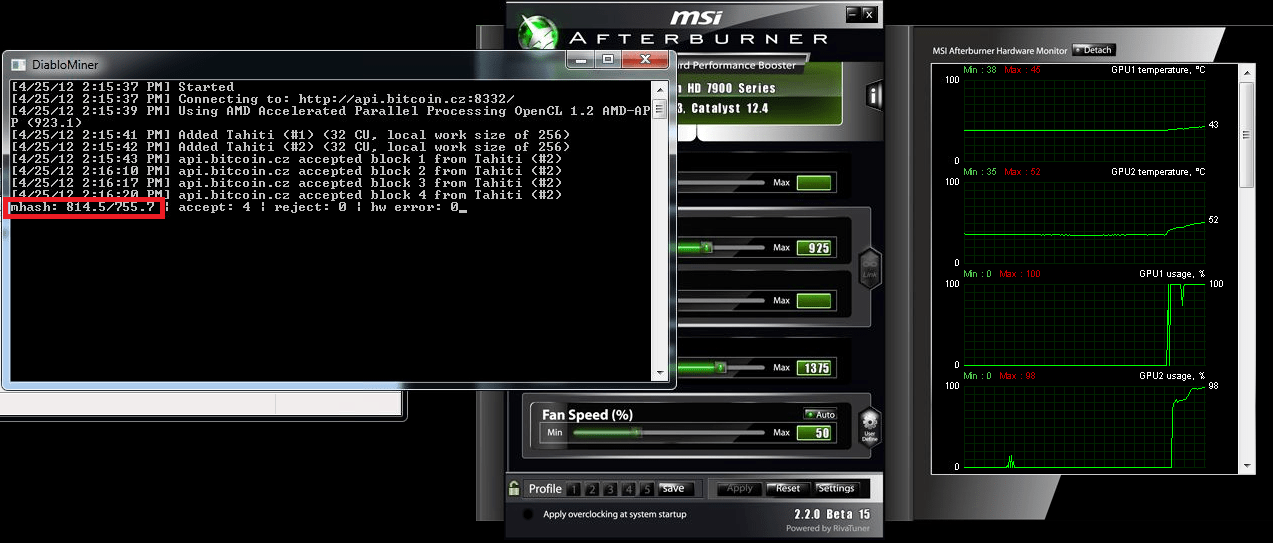

- Запустить приложения типа АИДА64, чтобы проверить видеокарту и центральный процессор в зависимости от включения и выключения программ в фоне.

- Сделать выводы основываясь на полученных данных и предпринять меры.

Некоторые вирусные майнеры прекращают свою работу перед тем, как пользователь устройства откроет диспетчер задач. Это позволяет привести показатели в нормальное состояние и избавиться от лишних подозрений. Иногда стелс-майнеры даже могут выключать диспетчер задач самостоятельно через несколько минут его работы.

Соответственно, если вы помните, что открывали приложение, но через некоторое время не наблюдаете его окно, то следует задуматься о возможности заражения. Его удастся обнаружить мощными программами для контроля состояния компьютера. К ним можно отнести AnVir Task Manager, которая позволит найти все подозрительные процессы в операционной системе.

Качественная диагностика возможна всегда, но порой она требует больших затрат и ресурсов.

Как удалить вирус-майнер

Антивирусное ПО поможет вам найти вирус-майнер с помощью глубокой проверки, но не приходится рассчитывать, что оно также поможет убрать обнаруженное заражение.

В большинстве случаев с этим приходится бороться вручную и удалять зловредный скрипт нужно будет самостоятельно.

Следует отметить, что в системе всё равно могут остаться следы хакерского программного обеспечения и куда лучшим вариантом будет сделать бэкап всех данных и переустановить операционную систему.

Чаще всего заражение случается из-за загрузки пиратского контента, например, игр с торрент трекеров. Если вы помните, что делали что-то подобное, то вам не составит труда отыскать возможную причину самостоятельно.

Главное — это определить в какой временной промежуток у вас начались проблемы с компьютером. Первое, что нужно сделать, это удалить все подозрительные приложения и лишь потом можно приступать к борьбе с самим вирусом.

Если вам повезёт, то на устройстве вы обнаружите несложный майнер, избавиться от которого будет не сложно. Потребуется лишь открыть диспетчер задач и выбрать всю подозрительную для вас активность.

Потребуется лишь открыть диспетчер задач и выбрать всю подозрительную для вас активность.

Для этого вам нужно перейти в меню пуск и выбрать раздел процессов. Можно также просто вызвать диспетчер задач стандартным сочетанием клавиш контрол+альт+дел.

Если вы нашли какую-нибудь задачу, которая использует более 20 процентов мощности CPU, то скорее всего майнер уже найден. Всё, что вам остаётся — это завершить процесс.

Однако следует отметить, что такой процедуры чаще всего недостаточно. В последнее время злоумышленники научились скрывать свои продукты куда лучше и найти майнер в системе стало сложнее.

Как было отмечено выше, некоторые современные боты считывают открытие диспетчера задач и делают процесс лечения куда более сложным.

Но и здесь можно выйти из ситуации, если следовать рекомендуемому плану действий в подобных случаях.

Для начала следует проверить устройство на вирусы и перезагрузить компьютер, если они будут найдены. Затем нужно перейти в режим БИОС для управления железом без использования операционной системы. Для входа в БИОС обычно используются кнопки Ф8 или Дел. Это может варьироваться в зависимости от производителя. Далее открываем раздел расширенных настроек загрузки (Advanced Boot Options).

Затем нужно перейти в режим БИОС для управления железом без использования операционной системы. Для входа в БИОС обычно используются кнопки Ф8 или Дел. Это может варьироваться в зависимости от производителя. Далее открываем раздел расширенных настроек загрузки (Advanced Boot Options).

Следует отметить, что открыть это меню не получится, если у вас Виндовс 10 и вы производите перезагрузку. В таком случаем нажимаем Вин+R и вводим команду MSConfig в окне, которое перед вами появилось. Теперь нужно выбрать раздел конфигурации системы и в меню загрузке указать нужный режим. Теперь просто перезагружаем систему на ПК.

Меню расширенных настроек загрузки содержит множество пунктов, но в данном случае нам понадобиться безопасный режим с использованием сети (Safe Mode w Networking).

Теперь нужно лишь авторизоваться в ОС под своей учёткой и открыть бразуер для входа в интернет. Здесь остается лишь скачать какое-либо антишпионское программное обеспечение на ваш вкус.

Именно его мы будем использовать для лечения скрытого майнера.

Почти все утилиты такого рода будут удалять найденные угрозы в автоматическом режиме. Кроме того, будут также удалены записи из реестра Виндовс и поправлены настройки некоторых приложений.

Если вы не знаете какое программное обеспечение для этого выбрать, то для борьбы со шпионскими программами специалисты советуют Malwarebytes Anti-Malware.

Также можно использовать продукты компании Доктор Веб для борьбы со скрытым майнингом. Наиболее эффективная программа для удаления майнеров на сайте компании — это CureIT.

Отзывы свидетельствуют о том, что после её работы не возникает повторных жалоб.

Профилактика скрытого майнинга

Следует понимать, что полную безопасность в сети в наши дни гарантировать невозможно. С каждым обновлением антивирусных баз появляются новые вирусы. Однако продуманные действия всё равно позволят снизить риск заражения устройства.

Для этого нужно пользоваться только проверенными сайтами, не игнорировать предупреждения антивирусного софта, в том числе и встроенного в браузер. Также следует периодически активировать проверку для профилактики.

Также следует периодически активировать проверку для профилактики.

Рекомендуется также ограничить или вообще прекратить использование пиратского контента, так как он очень часто комплектуется вирусами.

Законность скрытого майнинга

Майнинг в целом, а особенно его нишевые ответвления — это всё ещё неизученная до конца сфера, которая не имеет чёткого определения в правовом поле. Однако это не значит, что если отсутствует статья за скрытый майнинг, то и ответственность за него не последует.

Установка ПО на чужие компьютеры втайне от их владельцев, проникновение в сети — всего этого достаточно для возбуждения уголовного дела. При этом совсем неважно с какой целью это происходило. Лучше не нарушать закон и зарабатывать криптовалюту честно.

К тому же стелс-майнинг не принесёт ощутимый доход и вы не заработаете столько, сколько можно заработать более честными операциями с цифровой валютой.

В заключение можно сказать, что появление новых кибер угроз, связанных с криптовалютой — это весьма ожидаемый результат популяризации данной технологии.

Однако и сфера информационной безопасности также не стоит на месте и пользователи легко могут защитить себя от вредоносного программного обеспечения и проверить компьютер, чтобы выявить заражение на ранних стадиях.

Следует также отметить постоянно улучшающиеся алгоритмы защиты в веб-браузерах, которые уже сейчас умеют блокировать скрытый майнинг и не давать загрузить вредоносное программное обеспечение.

Источник: https://prostocoin.com/blog/virus-miner

Скрытый майнинг на компьютере — как обнаружить, удалить

Как обнаружить майнер на компьютере? Если Вы заметили, что у вас ПК начинает жутко тормозить и постоянно работает на максимальной мощности, хотя вы не создаете лично никакой нагрузки, не запускаете ресурсоемких приложений, то есть вероятность, что система заражена специфическим вирусом. В данной публикации мы разберем несколько способов, как выявить такой троян и избавиться от него.

В чём опасность скрытого майнинга?

Подобное ПО использует ресурсы вашего оборудования для того чтобы добывать криптовалюты. Не буду углубляться в тему Bitcoin и аналогов. Поскольку в сети есть масса информации по этому поводу.

Не буду углубляться в тему Bitcoin и аналогов. Поскольку в сети есть масса информации по этому поводу.

Заражение может осуществляться несколькими способами:

- через открытие спам-сообщений, полученных по email;

- через установку вредоносных файлов;

- посредством открытия различных архивов;

- после перехода на заражённые майнерами сайты.

Ещё не так давно подобные явления были очень редкими. Первые упоминания о скрытом майнинге появились еще в начале 2010 года, но в наши дни подобных случаев становиться всё больше и больше, о чём свидетельствуют многочисленные статьи в интернете.

В чём опасность скрытого майнинга?

- Во-первых, уменьшается срок эксплуатации вашего компьютерного оборудования, поскольку нагружается процессор, видеокарта, увеличиваются обороты системы охлаждения.

Всё это приводит к быстрому износу. То же самое касается и жестких дисков. Поэтому ваше «железо» прослужит меньше заявленного производителем срока;

Всё это приводит к быстрому износу. То же самое касается и жестких дисков. Поэтому ваше «железо» прослужит меньше заявленного производителем срока; - Во-вторых, происходит ограничение производительности вашей системы. Вы не можете работать с приложениями, которые Вам нужны, потому что ресурсы максимально потребляются майнером;

- Помимо этого, скрытые «добитчики» могут получать доступ к вашей личной информации, а это уже не шутки, поскольку на компьютере могут хранится пароли к различным сайтам, банковским реквизитам. Злоумышленники могут не только нагружать ваш ПК, но еще воровать ценные данные, таким образом нанося двойной ущерб.

Как распознать майнер на компьютере?

Перед удалением подозрительных файлов, сначала необходимо определить, есть ли скрипт скрытого майнинга у вас в системе или нет. В первую очередь, осуществляем глубокое сканирование антивирусным приложением, которое установлена на вашем ноутбуке.

Подойдёт даже встроенный Защитник Windows 10. Если же это не дало никакого результата, но вы видите, что система постоянно нагружается, тогда рекомендую запустить бесплатную утилиту Dr.

Если же это не дало никакого результата, но вы видите, что система постоянно нагружается, тогда рекомендую запустить бесплатную утилиту Dr.

Web CureIt, а также AdwCleaner, которые позволят найти вредоносные расширения браузера, и есть большая вероятность, что вы устраните троян.

Обнаружить скрытый майнер не так-то просто, поскольку его разработчики обычно используют специальные механизмы маскировки, чтобы пользователи не смогли догадаться о его разрушительной деятельности.

Дабы уменьшить вероятность обнаружения, злоумышленники научились создавать скрипты, которые выдают себя за совершенно другие процессы в Диспетчере задач, могут работать только во время простоя ПК (когда вы куда-то отошли, не пользуетесь компьютером, но он включён). При этом вирус начинает активизироваться.

В общем вы можете даже не заметить заражения. Всё зависит от того, насколько изобретательны хакеры, которые распространяли майнер, попавшие на Ваш компьютер.

Давайте рассмотрим способы, как обнаружить.

Стандартный «Диспетчер задач»

Стоит отметить, что есть еще такое явление как интернет майнинг.

То есть в данном случае Вы не скачиваете приложения, а подвергаетесь риску, просматривая сайты, на которых установлены вредоносные скрипты. Таких ресурсов в сети очень много.

В основном — это страницы с многотысячной аудиторией (торренты, пиратские онлайн-кинотеатры). Во время посещения таких страниц, Ваш ПК может сильно нагружаться.

Источник: https://it-tehnik.ru/virus/find-miner.html

Какие бывают вирусы-майнеры, и как от них избавиться?

По разным данным от 7 до 10 млн компьютеров заражены скрытыми вирусами-майнерами. От вредоносного ПО страдает в основном Китай, Сингапур, Америка и Европа, в меньшей степени Россия.

Около 25% компьютеров в России занимаются тайным майнингом. Официальной статистики нет, поскольку код вируса довольно сложно обнаружить.

Какой вред способны принести эти программы, и как они используют вычислительные ресурсы чужого оборудования, чтобы заработать деньги своим создателям?

В чем вред теневого манинга, и что такое вирус-майнер?

Программный вирус.

Большинство рядовых пользователей не знают, что за процесс называется майнингом, и поэтому не осознают, в чем опасность хакерских программ.

Теневой майнинг, говоря простым языком – это решение математических задач с помощью чужого процессора или видеокарты.

Скрытый майнинг проводится на любых устройствах, имеющих процессор:

- На смартфонах и планшетах, причем чаще всего от вируса-майнера страдает Андроид.

- На стационарных компьютерах и ноутбуках, наиболее уязвима операционная система Windows.

Пока ничего не подозревающий владелец техники занимается своими делами, работает с документами, смотрит фильм или играет в игру, злоумышленник получает криптовалюту за те уравнения, которые решил процессор.

Вирус самостоятельно передается от одного владельца к другому, и может заражать домашние и офисные компьютерные сети. Особенно много криптовалюты он приносит хакерам, когда попадает в банковскую систему или в научно-исследовательский центр, где стоит много мощных и круглосуточно работающих компьютеров.

Последствия заражения майнером

Зараженный код.

Майнинг требует больших затрат мощности компьютера или смартфона, то есть дает на технику сильную нагрузку. Вирус вызывает следующие последствия:

- Быстрый износ деталей. Особенно сильно это сказывается на процессорах.

- Перегрев. Повышение температуры приводит к замедлению и ухудшению работы устройства, компьютер или смартфон начинают тормозить, зависать, либо постоянно перезагружаться. В последнем случае хакеры, конечно, не получат свои деньги, но и человек не сможет нормально использовать технику.

- Поломка. Если смартфон или ПК имеют некачественные детали, то предельная нагрузка может вызвать перегорание контактов.

В специализированных майнинг-фермах и центрах большое внимание уделяется охлаждению вычислительной техники. Там есть качественная и бесперебойная подача тока, предохранители от скачков напряжения в сети. Майнеры стараются оптимально рассчитать нагрузку, чтобы АСИКи и видеокарты приносили прибыль, но при этом сохраняли работоспособность в течение длительного времени.

Хакеры же не щадят чужое оборудование и стараются выжать из него максимум. У домашних компьютеров и смартфонов нет качественной системы охлаждения, да она им и не нужна при обычном использовании. Владельцы обычно не следят за температурой процессора, и система не может себя охладить самостоятельно, в результате чего рано или поздно техника выходит из строя.

Вследствие работы вируса владельца компьютера ждет увеличение расходов на электроэнергию. Это в большей степени актуально для домашних сетей из двух и более вычислительных машин.

Виды вирусов-майнеров

Разновидности вредоносного ПО.

Есть 2 разновидности вредоносного ПО, занимающегося майнингом.

| Вид | Активность | Что представляет собой |

| Браузерные, онлайн | Работают в тот момент, когда открыта вкладка браузера. | Скрипт, прописанный в коде веб-страницы. |

| Десктопные или мобильные | Работают, когда компьютер подключен к интернету, при этом не важно, находится человек онлайн или нет. | Код, находящийся в файле в одной из системных папок компьютера. Начинает выполняться при включении в сеть, при отсутствии интернета не может заниматься майнингом. |

Браузерные вирусы представляют меньшую опасность, чем десктопные, поскольку вредоносный код не сохраняется на компьютер. Скрипт-майнер не так сильно перегружает процессор, но если человек посещает зараженный сайт регулярно, то вычислительная техника все равно получает ущерб.

Самая редкая разновидность вирусов – это мобильные, потому что у смартфонов не настолько мощный процессор, как у компьютера. Злоумышленникам заниматься майнингом через телефон менее выгодно.

Вирусы-вымогатели, которые похищают личные файлы пользователей, зашифровывают информацию и требуют за нее выкуп в криптовалюте, не относятся к майнерам.

Названия вирусов-майнеров не особенно часто упоминаются в прессе, потому что обнаружить и дифференцировать такое ПО непросто. Вот 3 известных семейства вирусов.

| Имя семейства | Особенности |

| CPU Miner | Включает в себя более 10-ти видов вредоносного ПО. |

| VnIgp Miner | Удачно скрывается от антивирусов. |

| Bad Miner | Быстро выводит из строя вычислительные машины, дает мощную нагрузку на процессор. |

| Bitcoin Miner | Предпочитает добывать только биткоины. Инфекция обнаружена лабораторией Касперского, вирус биткоин майнер нагружает процессор до 95% от максимальной производительности. |

Хакеры постоянно совершенствуют свой код, создают новые решения.

Диспетчер задач.

Например, до 2017 года можно было обнаруживать майнеры с помощью Диспетчера задач. Это панель, показывающая нагрузку на процессор, чтобы ее вызвать в Windows, нужно нажать на клавиатуре Ctrl+Alt+Del и выбрать из списка «Показать диспетчер задач».

Современные десктопные вирусы научились моментально прекращать майнинг при запуске Диспетчера, чтобы их не смогли заметить по возросшей нагрузке на процессор. Браузерные скрипты так еще не делают, и если какая-то вкладка, в которой не загружается длинное видео в Full HD качестве, дает более 30% нагрузки на ЦП, то это сигнализирует о трояне.

Как можно заразиться вирусом?

Осторожно.

Браузерные вирусы могут находиться на сайтах абсолютно любой тематики, не обязательно посвященных криптовалютам. В последнее время мошенники полюбили «женскую тему»:

- кулинарию;

- воспитание детей, отношения в семье;

- психологию;

- рукоделие и растениеводство;

- уход за домашними животными;

- здоровье и красоту, маникюр;

- астрологию, гадания Таро, мистику и т.д.

Посетительницы таких сайтов обычно хуже разбираются в компьютерах, чем, например программисты, и поэтому их легче использовать. Женщины могут много раз заходить на один и тот же веб-ресурс и давать злоумышленникам возможность зарабатывать снова и снова.

Браузерные вирусы часто устанавливают на сайты, на которых посетитель проводит больше 10 минут времени. Заражению подвергаются следующие виды веб-ресурсов:

- Онлайн-кинотеатры, особенно с полнометражными фильмами длительностью более часа.

- Сервисы по прослушиванию музыки онлайн.

- Онлайн-игры.

- Сервисы для рисования, создания шаблонов визиток и т.д.

Владельцы всех этих сайтов и не подозревают о том, что на их веб-ресурсе находится скрипт-майнер. Внести такой код могут не только хакеры, но и сотрудники, работающие на вебмастера, например, программист, верстальщик, контент-менеджер, любой человек, имеющий доступ к правам администратора сайта.

Второй вид вирусов, десктопный, заражает компьютеры при скачивании любых файлов и программ:

- фильмов и музыки;

- книг и других текстов;

- драйверов, например, для принтера и т.д.

Вирус-майнер можно скачать вместе с кошельком для хранения криптовалюты. Логика хакеров здесь понятна: если человек хочет скачать кошелек, то, вероятно, у него есть достаточно мощное оборудование для добычи криптовалюты, и на нем можно неплохо заработать.

Вредоносный код майнера могут объединять с другими программами, например, с теми, которые похищают деньги с кошелька или запоминают и передают злоумышленникам пароли, ПИН-коды, приватные ключи и seed-фразы.

Особенно часто вирусы-майнеры для видеокарт инсталлируют во взломанные компьютерные игры и читы к ним. Геймеры, правда, довольно быстро замечают нежелательный код по упавшему FPS (частоте кадров в секунду) и пытаются удалить такую игру, но вирус все равно остается в системных файлах.

Хакеры используют разные трюки для того, чтобы заставить человека скачать нужный им файл:

- Взлом аккаунтов в мессенджерах и социальных сетях. Всем знакомым пострадавшего пересылается некоторый файл, например, картинка с подписью «Смотри, как тебя тут смешно сфоткали!», текстовый файл с комментарием «Я давно тебе хотел это сказать, и вот наконец решился» или аудиодорожка «Мне эта песня напоминает о тебе, послушай обязательно!».

Особенно слабо защищен Skype, который не дает просматривать файлы без скачивания.

Особенно слабо защищен Skype, который не дает просматривать файлы без скачивания. - Рассылки по электронной почте. Хакеры хорошо разбираются в социальной инженерии и делают такие рассылки, которые человек не может проигнорировать. Это может быть, например, письмо из банка или из налоговой инспекции.

Скачав файл на компьютер, человек возможно поймет, что его обманули и запустит антивирус, но в случае с качественными вирусами-майнерами это не поможет.

Симптомы заражения, как распознать вирусы-майнеры

Диспетчер.

Заподозрить неладное можно по следующим признакам:

- У компьютера сильнее обычного шумит вентилятор. Таким образом система пытается охладить нагревающийся процессор. Это следствие работы майнеров на центральных процессорах и видеокартах.

- Тормозит видео или компьютерная игра. К такому результату приводят майнеры на видеокартах.

- При открытии трех и более вкладок в браузере падает скорость работы компьютера. Это признак браузерного вируса.

- Есть интересный класс вирусов, которые на 3-5 минут отключают Диспетчер задач. Если пользователь его открыл и отошел от компьютера, то спустя непродолжительное время программа его закроет, чтобы Диспетчер не мешал ей майнить. Важно знать о том, что самостоятельно Диспетчер закрываться не должен.

По мере износа железа система начинает перезагружаться, может перегореть, и заканчивается все это тем, что технику вообще невозможно включить. При этом, если сгорел процессор, то его можно заменить и снова получить доступ к своим файлам на жестком диске. Если же и жесткий диск пострадал от нестабильной работы электрической сети, то файлы полностью или частично будут утеряны.

Понять больше о симптомах заражения и о том, как избавиться от вируса-майнера, можно из этого интересного и полезного видео-обзора.

Принципы работы вируса-майнера

Вредоносное ПО работает по такому же принципу, как любые другие трояны:

- Попадает на компьютер и устанавливается на диск C или любой другой, на котором находятся системные файлы.

Иногда установка происходит в папку temp, где хранятся временные файлы.

Иногда установка происходит в папку temp, где хранятся временные файлы. - Маскируется под служебную информацию, например, под обновление браузера, или создает папку Windows с русской буквой «о», чтобы отличаться от обычной папки операционной системы.

- Начинает и прекращает свою работу по заданному разработчиками алгоритму.

Вирусы даже могут обновлять свой код, маскируясь под обновление приложений браузера или драйверов.

Как найти на компьютере вирус майнер и удалить его?

Защита.

Разобраться с вирусом можно по такой схеме:

- Провести комплексную диагностику.

- Провести удаление майнера криптовалюты с помощью антивирусной программы или вручную, если защитник не видит майнер. Для ручного удаления нужно понимать, какой конкретно файл заражен.

Если человек не очень хорошо разбирается в компьютерах, то лучше всего отнести технику на диагностику к профессионалам и не пытаться самостоятельно удалять вирус.

Как обнаружить скрытый вирус майнер, лучшие антивирусы 2018

Avast Free Antivirus. AVG Antivirus.

AVG Antivirus.

Для сканирования можно воспользоваться такими программами:

- Avast Free Antivirus.

- IObit Malware Fighter.

- AVG Antivirus.

- Panda Antivirus.

- Dr.Web Antivirus.

В топ-5 большинства рейтингов не входит Kaspersky, но при желании можно выбрать и его.

Вопреки тому, что пишут в обзорах, не рекомендуется использовать программу Reimage Repair или Plumbytes Anti-Malware. В последнее время все больше пользователей, которые недовольны их работой.

Хорошие результаты при диагностике дают утилиты, например, AIDA64. Она предоставляет подробный отчет в формате HTML, в котором содержится информация обо всех установленных программах и состоянии ОС в целом.

Как удалить вирус майнер с компьютера, пошаговая инструкция для новичков

Advanced Boot Options.

После запуска сканирования антивирус покажет, какое вредоносное ПО он обнаружил, где находится троян, и предложит его удалить. Ничего сложного в такой процедуре нет, справится даже смелая бабушка.

Удаление вируса-майнера можно провести еще надежнее:

- Перезагрузить компьютер, при включении нажать клавишу F8 несколько раз. Это вызовет BIOS (консоль с черным экраном).

- Выбрать Advanced Boot Option, затем Safe Mood with Networking. Это безопасный режим.

- Появится практический обычный экран, на котором будет значок браузера. Запустить его, скачать качественный антивирус из упомянутых.

- Провести диагностику всей системы и отдельно системных папок. Удалить все ПО, которое антивирус маркирует как подозрительное.

- Перезагрузить компьютер, открыть Диспетчер задач, проверить работу системы на просмотре фильма в HD, убедиться, что кулер не шумит больше обычного.